Platforma Android 16 zawiera zmiany zachowania, które mogą mieć wpływ na Twoją aplikację.

Poniższe zmiany zachowania dotyczą wszystkich aplikacji działających na Androidzie 16, niezależnie od targetSdkVersion. Należy przetestować aplikację, a w razie potrzeby zmodyfikować ją w sposób umożliwiający obsługę tych zmian.

Sprawdź też listę zmian zachowania, które mają wpływ tylko na aplikacje kierowane na Androida 16.

Główna funkcja

Android 16 (poziom interfejsu API 36) zawiera te zmiany, które modyfikują lub rozszerzają różne podstawowe funkcje systemu Android.

Optymalizacja limitu zadań

Starting in Android 16, we're adjusting regular and expedited job execution runtime quota based on the following factors:

- Which app standby bucket the application is in: in Android 16, active standby buckets will start being enforced by a generous runtime quota.

- If the job starts execution while the app is in a top state: in Android 16, Jobs started while the app is visible to the user and continues after the app becomes invisible, will adhere to the job runtime quota.

- If the job is executing while running a Foreground Service: in Android 16, jobs that are executing while concurrently with a foreground service will adhere to the job runtime quota. If you're leveraging jobs for user initiated data transfer, consider using user initiated data transfer jobs instead.

This change impacts tasks scheduled using WorkManager, JobScheduler, and

DownloadManager. To debug why a job was stopped, we recommend logging why your

job was stopped by calling WorkInfo.getStopReason() (for

JobScheduler jobs, call JobParameters.getStopReason()).

For more information on battery-optimal best practices, refer to guidance on optimize battery use for task scheduling APIs.

We also recommend leveraging the new

JobScheduler#getPendingJobReasonsHistory API introduced in

Android 16 to understand why a job has not executed.

Testing

To test your app's behavior, you can enable override of certain job quota optimizations as long as the app is running on an Android 16 device.

To disable enforcement of "top state will adhere to job runtime quota", run the

following adb command:

adb shell am compat enable OVERRIDE_QUOTA_ENFORCEMENT_TO_TOP_STARTED_JOBS APP_PACKAGE_NAME

To disable enforcement of "jobs that are executing while concurrently with a

foreground service will adhere to the job runtime quota", run the following

adb command:

adb shell am compat enable OVERRIDE_QUOTA_ENFORCEMENT_TO_FGS_JOBS APP_PACKAGE_NAME

To test certain app standby bucket behavior, you can set the app standby bucket

of your app using the following adb command:

adb shell am set-standby-bucket APP_PACKAGE_NAME active|working_set|frequent|rare|restricted

To understand the app standby bucket your app is in, you can get the app standby

bucket of your app using the following adb command:

adb shell am get-standby-bucket APP_PACKAGE_NAME

Powód zatrzymania porzuconych pustych zadań

An abandoned job occurs when the JobParameters object associated with the job

has been garbage collected, but JobService#jobFinished(JobParameters,

boolean) has not been called to signal job completion. This indicates that

the job may be running and being rescheduled without the app's awareness.

Apps that rely on JobScheduler, don't maintain a strong reference to the

JobParameters object, and timeout will now be granted the new job stop reason

STOP_REASON_TIMEOUT_ABANDONED, instead of STOP_REASON_TIMEOUT.

If there are frequent occurrences of the new abandoned stop reason, the system will take mitigation steps to reduce job frequency.

Apps should use the new stop reason to detect and reduce abandoned jobs.

If you're using WorkManager, AsyncTask, or DownloadManager, you aren't impacted because these APIs manage the job lifecycle on your app's behalf.

całkowite wycofanie JobInfo#setImportantWhileForeground,

Metoda JobInfo.Builder#setImportantWhileForeground(boolean) wskazuje ważność zadania, gdy aplikacja do planowania jest na pierwszym planie lub gdy jest tymczasowo zwolniona z ograniczeń działania w tle.

Ta metoda została wycofana w Androidzie 12 (poziom API 31). Od Androida 16 ta metoda nie działa już prawidłowo i jej wywołanie zostanie zignorowane.

Usunięcie tej funkcji dotyczy również JobInfo#isImportantWhileForeground(). Od wersji 16 Androida, jeśli metoda jest wywoływana, zwraca ona false.

Zakres priorytetu porządkowanej transmisji nie jest już globalny

Android apps are allowed to define priorities on broadcast receivers to control

the order in which the receivers receive and process the broadcast. For

manifest-declared receivers, apps can use the

android:priority attribute to define the priority and for

context-registered receivers, apps can use the

IntentFilter#setPriority() API to define the priority. When

a broadcast is sent, the system delivers it to receivers in order of their

priority, from highest to lowest.

In Android 16, broadcast delivery order using the android:priority attribute

or IntentFilter#setPriority() across different processes will not be

guaranteed. Broadcast priorities will only be respected within the same

application process rather than across all processes.

Also, broadcast priorities will be automatically confined to the range

(SYSTEM_LOW_PRIORITY + 1,

SYSTEM_HIGH_PRIORITY - 1). Only system components will be

allowed to set SYSTEM_LOW_PRIORITY, SYSTEM_HIGH_PRIORITY as broadcast

priority.

Your app might be impacted if it does either of the following:

- Your application has declared multiple processes with the same broadcast intent, and has expectations around receiving those intents in a certain order based on the priority.

- Your application process interacts with other processes and has expectations around receiving a broadcast intent in a certain order.

If the processes need to coordinate with each other, they should communicate using other coordination channels.

Zmiany wewnętrzne ART

Android 16 zawiera najnowsze aktualizacje środowiska wykonawczego Android Runtime (ART), które poprawiają wydajność tego środowiska i zapewniają obsługę dodatkowych funkcji Javy. Dzięki aktualizacjom systemowym Google Play te ulepszenia są też dostępne na ponad miliardzie urządzeń z Androidem 12 (poziom interfejsu API 31) lub nowszym.

Po wprowadzeniu tych zmian biblioteki i kod aplikacji korzystające z wewnętrznych struktur ART mogą nie działać prawidłowo na urządzeniach z Androidem 16 oraz na starszych wersjach Androida, które aktualizują moduł ART za pomocą aktualizacji systemu Google Play.

Używanie wewnętrznych struktur (np. interfejsów innych niż SDK) może zawsze prowadzić do problemów ze zgodnością, ale szczególnie ważne jest unikanie korzystania z kodu (lub bibliotek zawierających kod), który wykorzystuje wewnętrzne struktury ART, ponieważ zmiany w ART nie są powiązane z wersją platformy, na której działa urządzenie, i są udostępniane ponad miliardowi urządzeń za pomocą aktualizacji systemu Google Play.

Wszyscy deweloperzy powinni dokładnie przetestować swoje aplikacje na Androidzie 16, aby sprawdzić, czy nie są one dotknięte problemami. Dodatkowo sprawdź znane problemy, aby sprawdzić, czy Twoja aplikacja jest zależna od zidentyfikowanych przez nas bibliotek, które korzystają z wewnętrznych struktur ART. Jeśli masz kod aplikacji lub zależności biblioteki, które są dotknięte, poszukaj alternatywnych publicznych interfejsów API i poproś o publiczne interfejsy API do nowych zastosowań, tworząc prośbę o dodanie funkcji w naszym systemie śledzenia problemów.

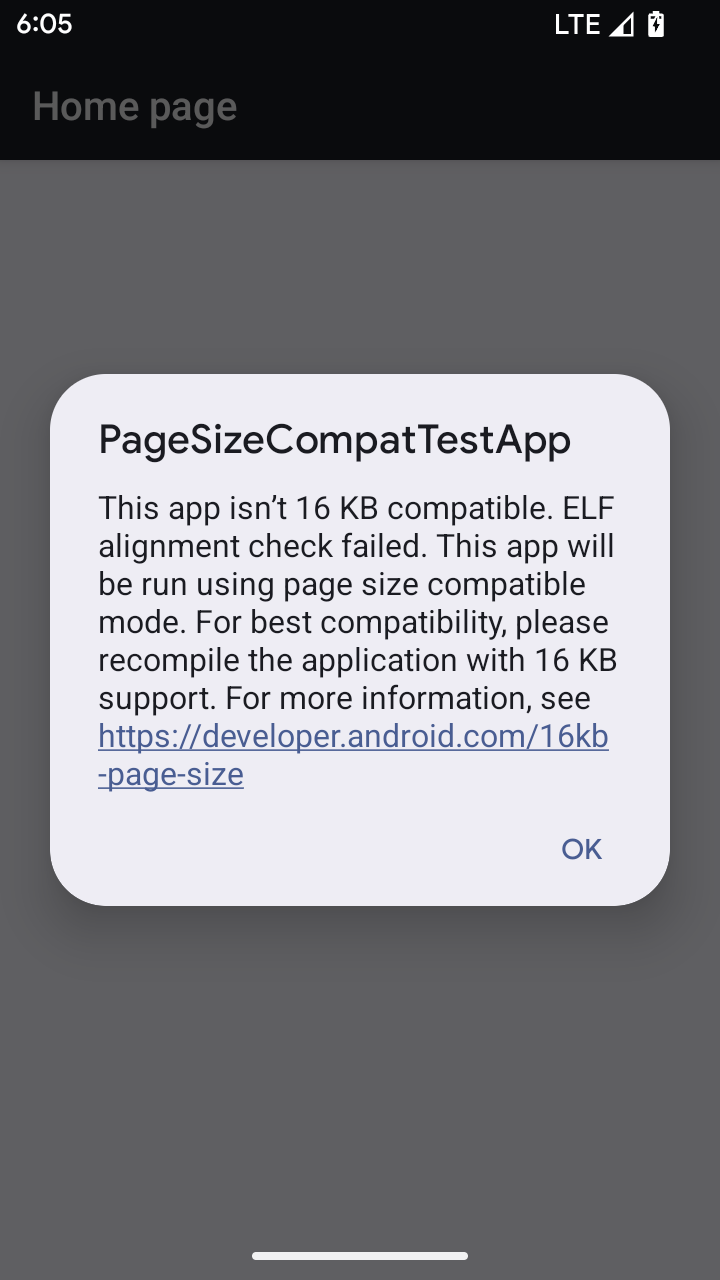

Tryb zgodności z rozmiarem strony 16 KB

Android 15 wprowadził obsługę stron pamięci 16 KB w celu optymalizacji wydajności platformy. Android 16 wprowadza tryb zgodności, który umożliwia uruchamianie niektórych aplikacji utworzonych z użyciem stron pamięci 4 KB na urządzeniu skonfigurowanym pod kątem stron pamięci 16 KB.

Jeśli aplikacja działa na urządzeniu z Androidem 16 lub nowszym, a Android wykryje, że ma ona strony pamięci wyrównane co 4 KB, automatycznie włączy tryb zgodności i wyświetli użytkownikowi powiadomienie. Ustawienie właściwości android:pageSizeCompat w pliku AndroidManifest.xml, aby włączyć tryb zgodności wstecznej, uniemożliwi wyświetlanie okna podczas uruchamiania aplikacji. Aby użyć właściwości android:pageSizeCompat, skompiluj aplikację za pomocą pakietu SDK Androida 16.

Aby zapewnić najlepszą wydajność, niezawodność i stabilność, aplikacja powinna być nadal zgodna z 16 KB. Więcej informacji znajdziesz w tym poście na blogu na temat aktualizowania aplikacji, aby obsługiwały strony pamięci o rozmiarze 16 KB.

Wrażenia użytkownika i interfejs systemu

Android 16 (poziom interfejsu API 36) zawiera te zmiany, które mają na celu zapewnienie użytkownikom bardziej spójnego i intuicyjnego działania.

Wycofane uciążliwe komunikaty ułatwień dostępu

Android 16 deprecates accessibility announcements, characterized by the use of

announceForAccessibility or the dispatch of

TYPE_ANNOUNCEMENT accessibility events. These can create

inconsistent user experiences for users of TalkBack and Android's screen reader,

and alternatives better serve a broader range of user needs across a variety of

Android's assistive technologies.

Examples of alternatives:

- For significant UI changes like window changes, use

Activity.setTitle(CharSequence)andsetAccessibilityPaneTitle(java.lang.CharSequence). In Compose, useModifier.semantics { paneTitle = "paneTitle" } - To inform the user of changes to critical UI, use

setAccessibilityLiveRegion(int). In Compose, useModifier.semantics { liveRegion = LiveRegionMode.[Polite|Assertive]}. These should be used sparingly as they may generate announcements every time a View is updated. - To notify users about errors, send an

AccessibilityEventof typeAccessibilityEvent#CONTENT_CHANGE_TYPE_ERRORand setAccessibilityNodeInfo#setError(CharSequence), or useTextView#setError(CharSequence).

The reference documentation for the deprecated

announceForAccessibility API includes more details about

suggested alternatives.

Obsługa nawigacji przy użyciu 3 przycisków

Android 16 brings predictive back support to the 3-button navigation for apps that have properly migrated to predictive back. Long-pressing the back button initiates a predictive back animation, giving you a preview of where the back swipe takes you.

This behavior applies across all areas of the system that support predictive back animations, including the system animations (back-to-home, cross-task, and cross-activity).

Formaty urządzeń

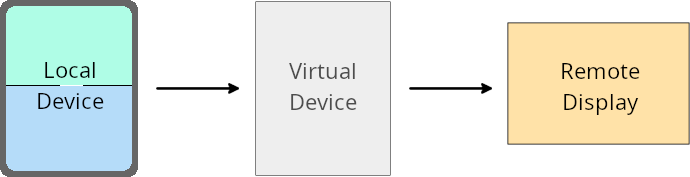

Android 16 (poziom interfejsu API 36) zawiera te zmiany w przypadku aplikacji wyświetlanych na ekranach przez właścicieli wirtualnych urządzeń.

Zastąpienia właściciela urządzenia wirtualnego

A virtual device owner is a trusted or privileged app that creates and manages a virtual device. Virtual device owners run apps on a virtual device and then project the apps to the display of a remote device, such as a personal computer, virtual reality device, or car infotainment system. The virtual device owner is on a local device, such as a mobile phone.

Per-app overrides

On devices running Android 16 (API level 36), virtual device owners can override app settings on select virtual devices that the virtual device owners manage. For example, to improve app layout, a virtual device owner can ignore orientation, aspect ratio, and resizability restrictions when projecting apps onto an external display.

Common breaking changes

The Android 16 behavior might impact your app's UI on large screen form factors such as car displays or Chromebooks, especially layouts that were designed for small displays in portrait orientation. To learn how to make your app adaptive for all device form factors, see About adaptive layouts.

References

Bezpieczeństwo

Android 16 (poziom interfejsu API 36) zawiera zmiany, które poprawiają bezpieczeństwo systemu, aby chronić aplikacje i użytkowników przed szkodliwymi aplikacjami.

Ulepszone zabezpieczenia przed atakami polegającymi na przekierowywaniu intencji

Android 16 zapewnia domyślną ochronę przed ogólnymi atakami przekierowania Intent, przy minimalnych wymaganiach dotyczących zgodności i zmian dla deweloperów.

Wprowadzamy domyślne rozwiązania wzmacniające zabezpieczenia w celu ochrony przed atakami przekierowania Intent. W większości przypadków aplikacje korzystające z intencji nie mają problemów ze zgodnością. W trakcie procesu tworzenia aplikacji zbieraliśmy dane, aby sprawdzać, które z nich mogą się zepsuć.

Przekierowanie intencji na Androidzie występuje, gdy atakujący może częściowo lub całkowicie kontrolować zawartość intencji używanej do uruchamiania nowego komponentu w kontekście podatnej aplikacji, a aplikacja ofiary uruchamia niezaufaną intencję podrzędnego poziomu w polu extras intencji („na najwyższym poziomie”). Może to spowodować, że aplikacja atakującego uruchomi komponenty prywatne w kontekście aplikacji ofiary, wywoła działania uprzywilejowane lub uzyska dostęp do danych wrażliwych za pomocą identyfikatora URI, co może prowadzić do kradzieży danych i wykonania dowolnego kodu.

Rezygnacja z obsługi przekierowania intencji

Android 16 wprowadza nowy interfejs API, który umożliwia aplikacjom rezygnację z zabezpieczeń podczas uruchamiania. Może być to konieczne w niektórych przypadkach, gdy domyślne zachowanie zabezpieczeń zakłóca prawidłowe korzystanie z aplikacji.

Aplikacje kompilowane z pakietem SDK Androida 16 (poziom API 36) lub nowszym

Możesz bezpośrednio użyć metody removeLaunchSecurityProtection() w obiekcie Intent.

val i = intent

val iSublevel: Intent? = i.getParcelableExtra("sub_intent")

iSublevel?.removeLaunchSecurityProtection() // Opt out from hardening

iSublevel?.let { startActivity(it) }

Aplikacje kompilowane pod kątem Androida 15 (poziom interfejsu API 35) lub starszego

Chociaż nie jest to zalecane, możesz użyć odbicia, aby uzyskać dostęp do metody removeLaunchSecurityProtection().

val i = intent

val iSublevel: Intent? = i.getParcelableExtra("sub_intent", Intent::class.java)

try {

val removeLaunchSecurityProtection = Intent::class.java.getDeclaredMethod("removeLaunchSecurityProtection")

removeLaunchSecurityProtection.invoke(iSublevel)

} catch (e: Exception) {

// Handle the exception, e.g., log it

} // Opt-out from the security hardening using reflection

iSublevel?.let { startActivity(it) }

Łączność

Android 16 (poziom interfejsu API 36) zawiera te zmiany w pakiecie Bluetooth, które poprawiają łączność z urządzeniami peryferyjnymi:

Ulepszona obsługa utraty zabezpieczenia

Starting in Android 16, the Bluetooth stack has been updated to improve security and user experience when a remote bond loss is detected. Previously, the system would automatically remove the bond and initiate a new pairing process, which could lead to unintentional re-pairing. We have seen in many instances apps not taking care of the bond loss event in a consistent way.

To unify the experience, Android 16 improved the bond loss handling to the system. If a previously bonded Bluetooth device could not be authenticated upon reconnection, the system will disconnect the link, retain local bond information, and display a system dialog informing users of the bond loss and directing them to re-pair.