Платформа Android 17 включает изменения в поведении, которые могут повлиять на ваше приложение. Следующие изменения в поведении применяются ко всем приложениям, работающим на Android 17, независимо от targetSdkVersion . Вам следует протестировать свое приложение, а затем внести в него необходимые изменения для поддержки этих изменений, где это применимо.

Обязательно ознакомьтесь также со списком изменений в поведении, которые затрагивают только приложения, ориентированные на Android 17 .

Основная функциональность

В Android 17 (уровень API 37) внесены следующие изменения, которые модифицируют или расширяют различные основные возможности системы Android.

Ограничения памяти приложения

Android 17 introduces app memory limits based on the device's total RAM to create a more stable and deterministic environment for your applications and Android users. In Android 17, limits are set conservatively to establish system baselines, targeting extreme memory leaks and other outliers before they trigger system-wide instability resulting in UI stuttering, higher battery drain, and apps being killed. While we anticipate minimal impact on the vast majority of app sessions, we recommend the following memory best practices, including establishing a baseline for memory.

You can determine if your app session was impacted by calling

getDescription in ApplicationExitInfo; if your app was

affected, the exit reason will be REASON_OTHER and

the description will contain the string "MemoryLimiter:AnonSwap" along with

other information. You can also use trigger-based profiling with

TRIGGER_TYPE_ANOMALY to get heap dumps that are collected when the

memory limit is hit.

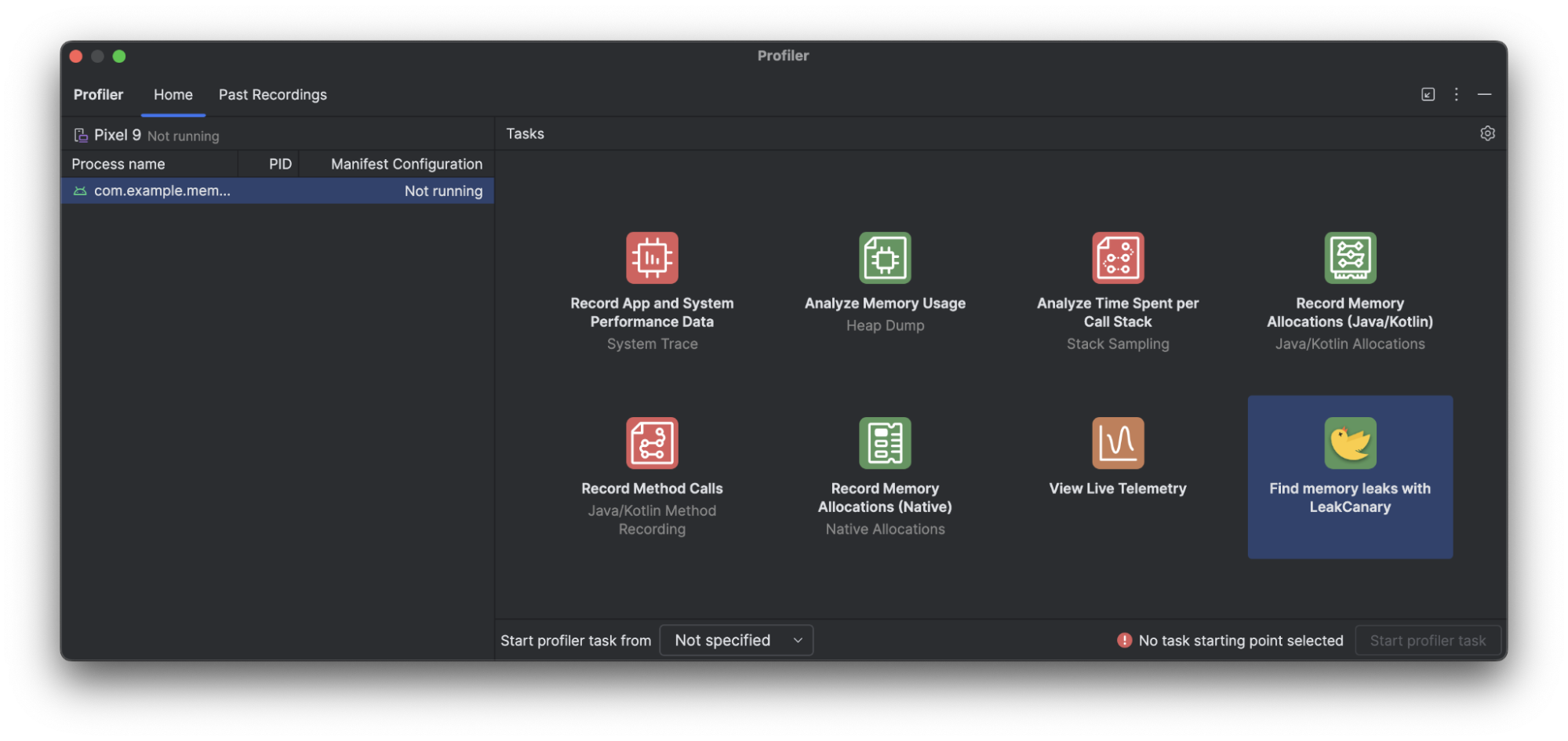

To help you find memory leaks, Android Studio Panda adds LeakCanary integration directly in the Android Studio Profiler as a dedicated task, contextualized within the IDE and fully integrated with your source code.

Безопасность

В Android 17 включены следующие улучшения безопасности устройств и приложений.

используется план амортизации ClearTraffic

In a future release, we plan to deprecate the usesCleartextTraffic element.

Apps that need to make unencrypted (HTTP) connections should migrate to

using a network security configuration file, which lets you

specify which domains your app needs to make cleartext connections to.

Be aware that network security configuration files are only supported on API levels 24 and higher. If your app has a minimum API level lower than 24, you should do both of the following:

- Set the

usesCleartextTrafficattribute totrue - Use a network configuration file

If your app's minimum API level is 24 or higher, you can use a network

configuration file and you don't need to set usesCleartextTraffic.

Ограничить неявные URI-гранты

В настоящее время, если приложение запускает интент с URI, содержащим действие Send , SendMultiple или ImageCapture , система автоматически предоставляет целевому приложению права на чтение и запись по этому URI. Мы планируем изменить это поведение в Android 18. Поэтому мы рекомендуем приложениям явно предоставлять соответствующие разрешения по URI, а не полагаться на автоматическое предоставление этих прав системой.

Ограничения на хранилище ключей для каждого приложения

Приложениям следует избегать создания чрезмерного количества ключей в Android Keystore, поскольку это общий ресурс для всех приложений на устройстве. Начиная с Android 17, система устанавливает ограничение на количество ключей, которыми может владеть приложение. Лимит составляет 50 000 ключей для приложений, не являющихся системными и ориентированных на Android 17 (уровень API 37) или выше, и 200 000 ключей для всех остальных приложений. Для системных приложений установлен лимит в 200 000 ключей, независимо от того, на какой уровень API они ориентированы.

Если приложение попытается создать ключи сверх установленного лимита, создание завершится ошибкой KeyStoreException . В сообщении об исключении содержится информация о лимите ключей. Если приложение вызывает getNumericErrorCode() для обработки исключения, возвращаемое значение зависит от того, какой уровень API использует приложение.

- Приложения, ориентированные на Android 17 (уровень API 37) или выше:

getNumericErrorCode()возвращает новое значениеERROR_TOO_MANY_KEYS. - Для всех остальных приложений:

getNumericErrorCode()возвращаетERROR_INCORRECT_USAGE.

Блокировка трафика обратной связи между профилями.

Начиная с Android 17, межпрофильный трафик обратной связи по умолчанию больше не разрешен. Трафик обратной связи внутри одного профиля не затрагивается. Это изменение применяется ко всем приложениям, работающим на Android 17 или выше, независимо от того, какой уровень API использует приложение.

Пользовательский опыт и пользовательский интерфейс системы

В Android 17 внесены следующие изменения, призванные обеспечить более согласованный и интуитивно понятный пользовательский интерфейс.

Восстановление видимости IME по умолчанию после поворота экрана.

Beginning with Android 17, when the device's configuration changes (for example, through rotation), and this is not handled by the app itself, the previous IME visibility is not restored.

If your app undergoes a configuration change that it does not handle, and the app needs the keyboard to be visible after the change, you must explicitly request this. You can make this request in one of the following ways:

- Set the

android:windowSoftInputModeattribute tostateAlwaysVisible. - Programmatically request the soft keyboard in your activity's

onCreate()method, or add theonConfigurationChanged()method.

Вклад человека

В Android 17 внесены следующие изменения, влияющие на взаимодействие приложений с устройствами ввода, такими как клавиатуры и сенсорные панели.

Сенсорные панели по умолчанию передают относительные события во время захвата указателя.

Начиная с Android 17, если приложение запрашивает захват указателя с помощью View.requestPointerCapture() и пользователь использует тачпад, система распознает движение указателя и жесты прокрутки от касаний пользователя и сообщает о них приложению так же, как и о движениях указателя и колесика прокрутки от захваченной мыши. В большинстве случаев это избавляет приложения, поддерживающие захваченную мышь, от необходимости добавлять специальную логику обработки для тачпадов. Для получения более подробной информации см. документацию по View.POINTER_CAPTURE_MODE_RELATIVE .

Ранее система не пыталась распознавать жесты с тачпада, а вместо этого передавала приложению необработанные абсолютные координаты пальцев в формате, аналогичном касаниям сенсорного экрана. Если приложению по-прежнему требуются эти абсолютные данные, оно должно вызывать новый метод View.requestPointerCapture(int) с View.POINTER_CAPTURE_MODE_ABSOLUTE .

СМИ

В Android 17 внесены следующие изменения в работу с мультимедиа.

Фоновое усиление защиты звука

Beginning with Android 17, the audio framework enforces restrictions on background audio interactions including audio playback, audio focus requests, and volume change APIs to ensure that these changes are started intentionally by the user.

If the app tries to call audio APIs while the app is not in a valid lifecycle,

the audio playback and volume change APIs fail silently without throwing an

exception or providing a failure message. The audio focus API fails with the

result code AUDIOFOCUS_REQUEST_FAILED.

For more information, including mitigation strategies, see Background audio hardening.

Подключение

В Android 17 внесены следующие изменения для улучшения возможностей подключения устройств.

Автономное повторное сопряжение при потере соединения Bluetooth

Android 17 introduces autonomous re-pairing, a system-level enhancement designed to automatically resolve Bluetooth bond loss.

Previously, if a bond was lost, users had to manually navigate to Settings to unpair and then re-pair the peripheral. This feature builds upon the security improvement of Android 16 by allowing the system to re-establish bonds in the background without requiring users to manually navigate to Settings to unpair and re-pair peripherals.

While most apps will not require code changes, developers should be aware of the following behavior changes in Bluetooth stack:

- New pairing context: The

ACTION_PAIRING_REQUESTnow includes theEXTRA_PAIRING_CONTEXTextra which allows apps to distinguish between a standard pairing request and an autonomous system-initiated re-pairing attempt. - Conditional key updates: Existing security keys will only be replaced if the re-pairing is successful and new connection meets or exceeds the security level of the previous bond.

- Modified intent timing: The

ACTION_KEY_MISSINGintent is now broadcast only if the autonomous re-pairing attempt fails. This reduces unnecessary error handling in the app if the system successfully recovers the bond in the background. - User notification: The system manages re-pairing via new UI notifications and dialogs. Users will be prompted to confirm the re-pairing attempt to ensure they are aware of the reconnection.

Peripheral device manufacturers and companion app developers should verify that hardware and app gracefully handle bond transitions. To test this behavior, simulate a remote bond loss using either of the following methods:

- Manually remove the bond information from the peripheral device

- Manually unpair the device in: Settings > Connected devices