Tutoriais

Práticas recomendadas para migrar usuários para chaves de acesso com o Gerenciador de credenciais

Leitura de 6 minutos

Em um mundo em que a segurança digital está se tornando cada vez mais importante, as senhas se tornaram um elo fraco notório. Elas são complicadas, geralmente inseguras e uma fonte de frustração para usuários e desenvolvedores. Mas há boas notícias: as chaves de acesso estão ganhando popularidade como o mecanismo de autenticação mais fácil de usar, resistente a phishing e seguro disponível. Para desenvolvedores Android, a API Credential Manager ajuda a orientar os usuários a usar chaves de acesso, garantindo o suporte contínuo a mecanismos de login tradicionais, como senhas.

Neste blog, discutimos algumas das práticas recomendadas que você precisa seguir ao incentivar os usuários a fazer a transição para chaves de acesso.

Entender a autenticação com chaves de acesso

Antes de analisar as recomendações para incentivar a transição para chaves de acesso, confira uma visão geral dos fundamentos da autenticação com chaves de acesso:

- Chaves de acesso: são credenciais criptográficas que substituem senhas. As chaves de acesso estão associadas a mecanismos de desbloqueio de dispositivos e são o método de autenticação recomendado para apps e sites.

- Credential Manager: uma API do Jetpack que fornece uma interface de API unificada para interagir com diferentes tipos de autenticação, incluindo chaves de acesso, senhas e mecanismos de login federados, como o recurso Fazer login com o Google.

Como as chaves de acesso ajudam os usuários?

Há vários benefícios tangíveis que os usuários têm em apps que permitem o uso de chaves de acesso para fazer login. Confira os destaques do uso de chaves de acesso para usuários:

- Experiência de login aprimorada:os usuários recebem a mesma interface, seja usando senhas, chaves de acesso ou mecanismos de login federados, como o recurso Fazer login com o Google.

- Tempo de login reduzido:em vez de digitar senhas, os usuários usam os mecanismos de desbloqueio do smartphone, como a biometria, resultando em uma experiência de login tranquila.

- Segurança aprimorada:as chaves de acesso usam criptografia de chave pública para que as violações de dados de provedores de serviços não resultem em um comprometimento de contas protegidas por chaves de acesso. Elas são baseadas em APIs e protocolos padrão do setor para garantir que não estejam sujeitas a ataques de phishing. Saiba mais sobre sincronização e segurança aqui.

- Experiência unificada em todos os dispositivos:com a capacidade de sincronizar chaves de acesso em dispositivos, os usuários se beneficiam da autenticação simplificada, independentemente do dispositivo que estão usando.

- Sem problemas devido a senhas esquecidas!

Para destacar a experiência aprimorada com chaves de acesso, ouvimos vários apps importantes. O X observou que as taxas de login melhoraram duas vezes depois de adicionar chaves de acesso aos fluxos de autenticação. KAYAK, um mecanismo de pesquisa de viagens, observou que o tempo médio que os usuários levam para se inscrever e fazer login foi reduzido em 50% depois que eles incorporaram chaves de acesso aos fluxos de autenticação. O Zoho, um pacote de software abrangente baseado na nuvem com foco em segurança e experiências integradas, alcançou logins seis vezes mais rápidos ao adotar chaves de acesso no app Android OneAuth.

Quais são os benefícios para você?

Ao migrar seu app para usar chaves de acesso, você vai aproveitar a API Credential Manager, que é o padrão recomendado para identidade e autenticação no Android.

Além das chaves de acesso, a API Credential Manager oferece suporte a mecanismos de login tradicionais, simplificando o desenvolvimento e a manutenção dos fluxos de autenticação.

Para todos esses mecanismos de login, o Credential Manager oferece uma interface integrada de página inferior, economizando esforços de desenvolvimento e oferecendo aos usuários uma experiência consistente.

Quando você deve pedir aos usuários para usar chaves de acesso?

Agora que já estabelecemos os benefícios das chaves de acesso, vamos discutir como incentivar os usuários a migrar para elas.

A seguir, apresentamos uma lista de fluxos de UX em que você pode promover chaves de acesso:

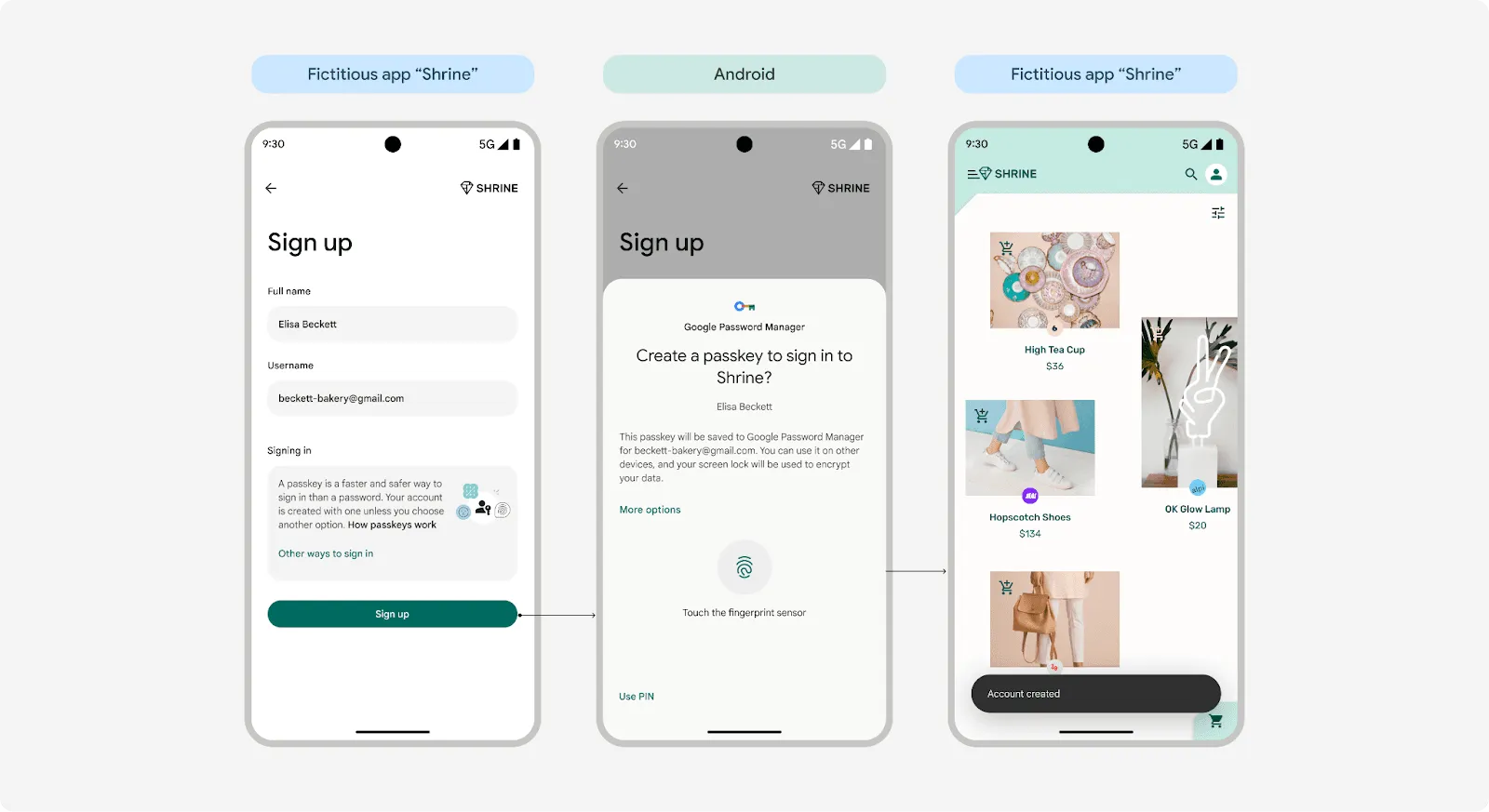

- Registro de conta de usuário: apresente comandos de criação de chaves de acesso em momentos importantes, como quando os usuários criam as contas:

Comandos contextuais durante a criação da conta

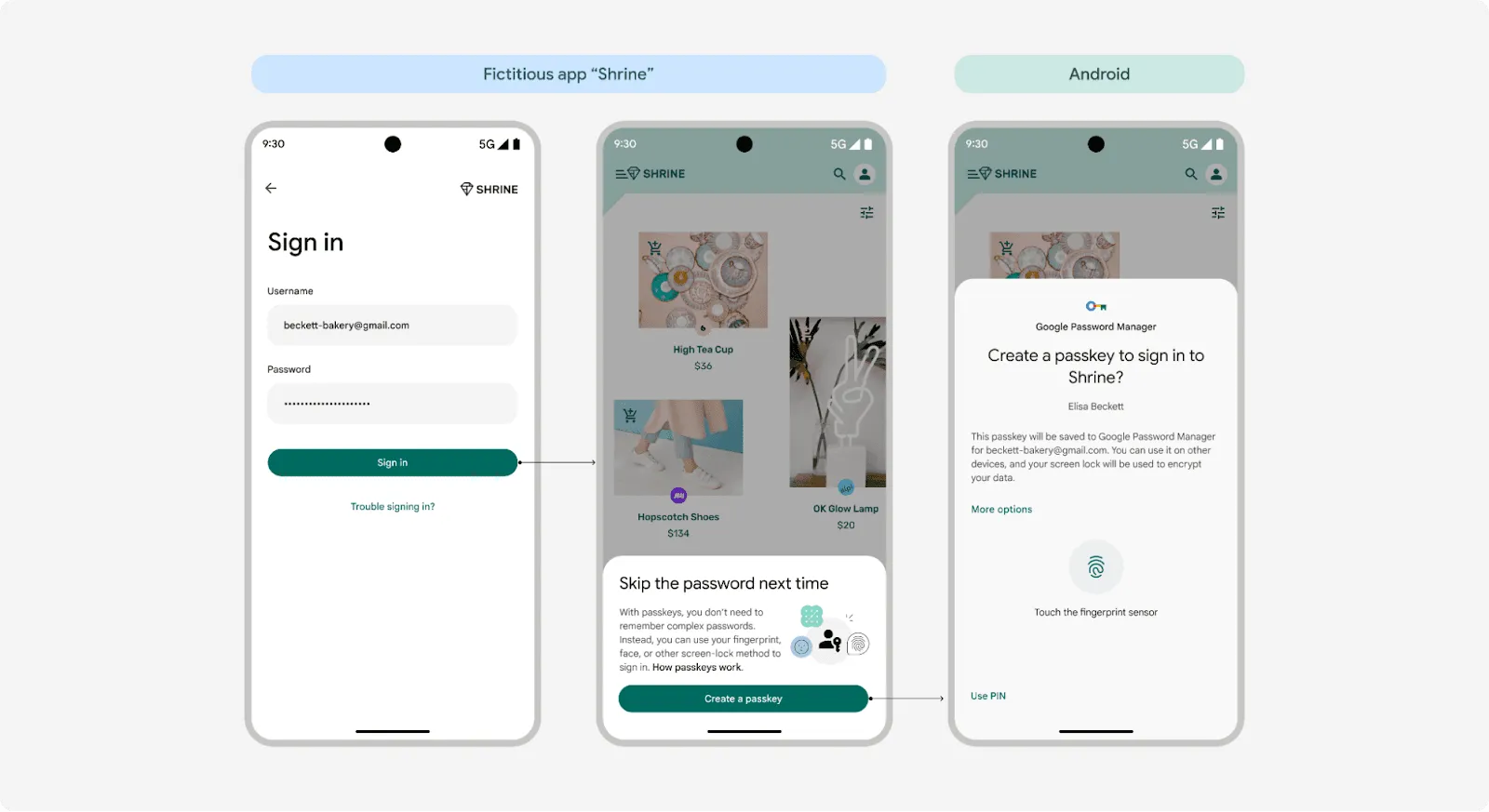

- Login:recomendamos que você incentive os usuários a solicitar chaves de acesso no momento em que um usuário faz login com uma senha única, senha ou outros mecanismos de login.

Solicitar a criação de chaves de acesso durante o login

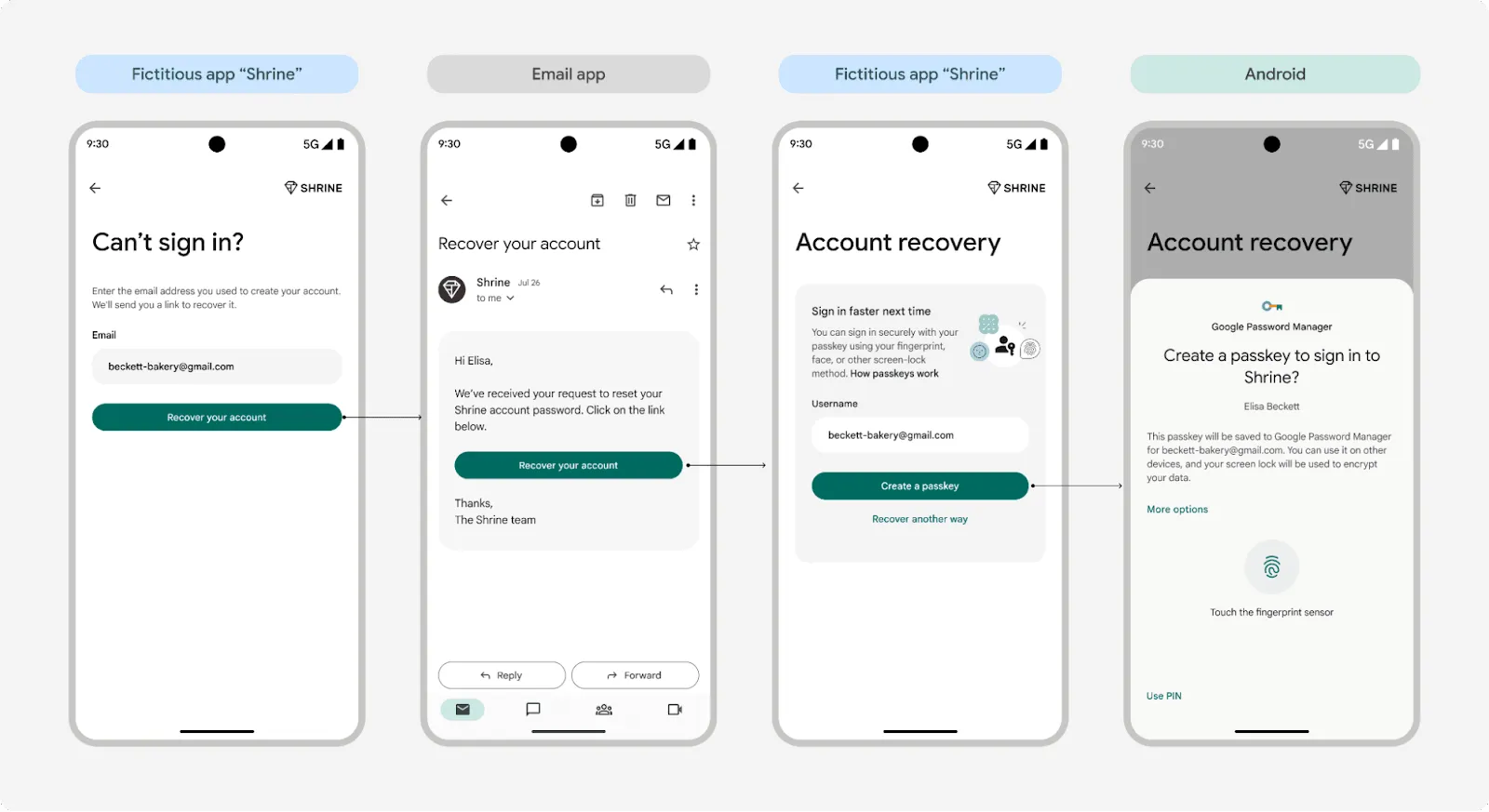

- Recuperação de conta:a jornada ideal do usuário (CUJ) para recuperação de conta é uma que historicamente apresenta problemas para os usuários. É recomendável pedir aos usuários que adotem chaves de acesso durante a recuperação de conta. Os usuários que adotam chaves de acesso têm uma experiência de recuperação de conta familiar, como durante o login.

Fluxo de recuperação de conta

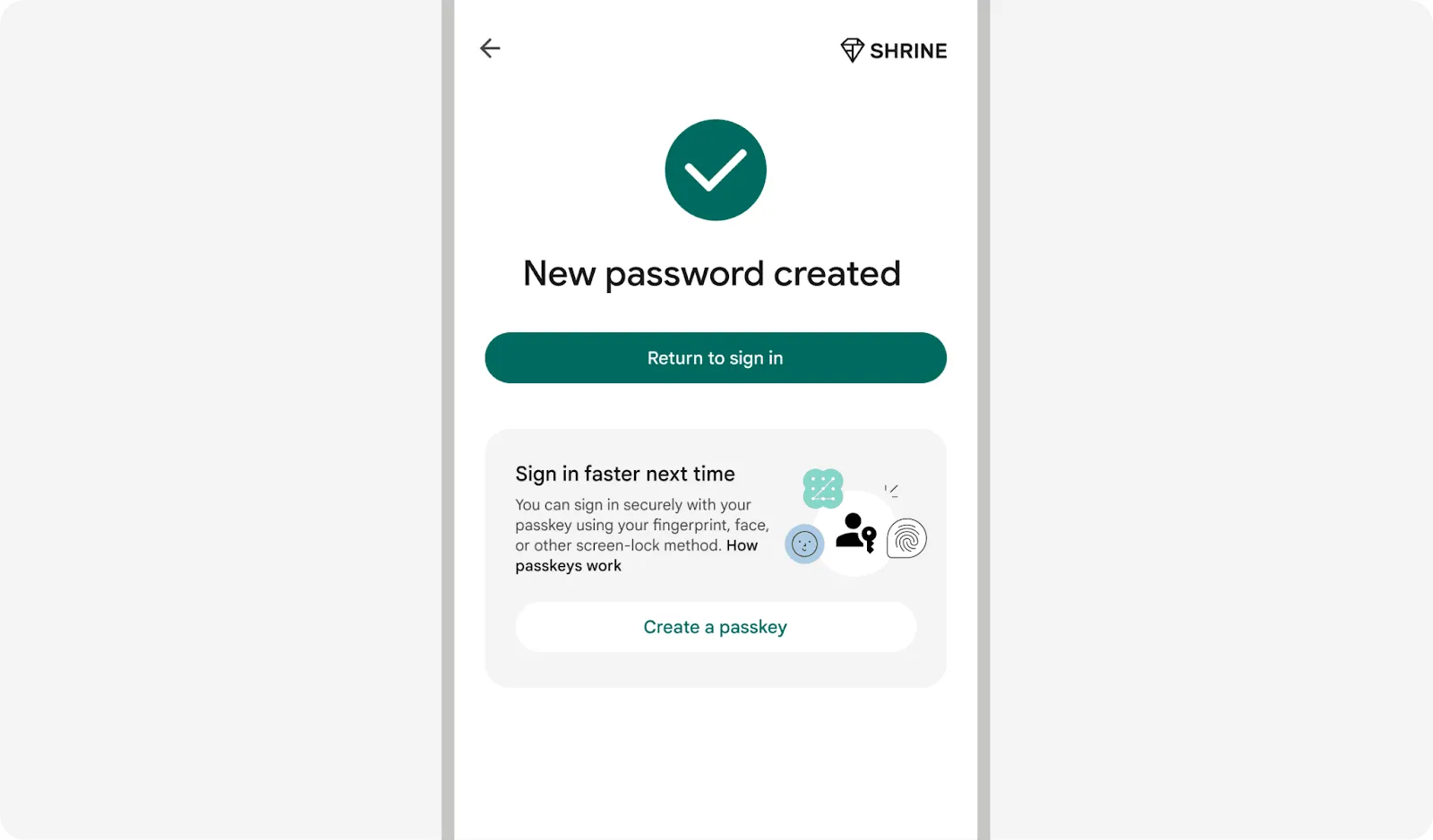

- Redefinições de senha:este é o momento perfeito para pedir aos usuários que criem uma chave de acesso. Depois da frustração de uma redefinição de senha, os usuários geralmente são mais receptivos à conveniência e à segurança que as chaves de acesso oferecem.

Criar uma chave de acesso para um login mais rápido na próxima vez

Como incentivar a transição para chaves de acesso?

Incentivar os usuários a fazer a transição de senhas para chaves de acesso exige uma estratégia clara. Confira algumas práticas recomendadas:

-

Proposta de valor clara:use comandos simples e centrados no usuário para explicar os benefícios das chaves de acesso. Use mensagens que destaquem os benefícios para os usuários. Enfatize os seguintes benefícios:

- Benefícios de segurança aprimorados, como proteção contra phishing.

- Não é necessário digitar uma senha.

- Capacidade de usar a mesma chave de acesso em dispositivos/plataformas.

- Uma experiência de autenticação consistente.

Comando de chave de acesso com proposta de valor clara

-

Oferecer uma experiência do usuário integrada:

- Use a interface unificada fornecida pelo Gerenciador de credenciais para mostrar todas as opções de login disponíveis, permitindo que o usuário escolha o método preferido sem precisar lembrar qual usou por último.

- Use o ícone oficial da chave de acesso para criar familiaridade do usuário e criar uma experiência consistente.

- Verifique se os usuários podem voltar aos métodos de login tradicionais ou a um método de recuperação, como nome de usuário e senha, se uma chave de acesso não estiver disponível ou se estiverem usando um dispositivo diferente.

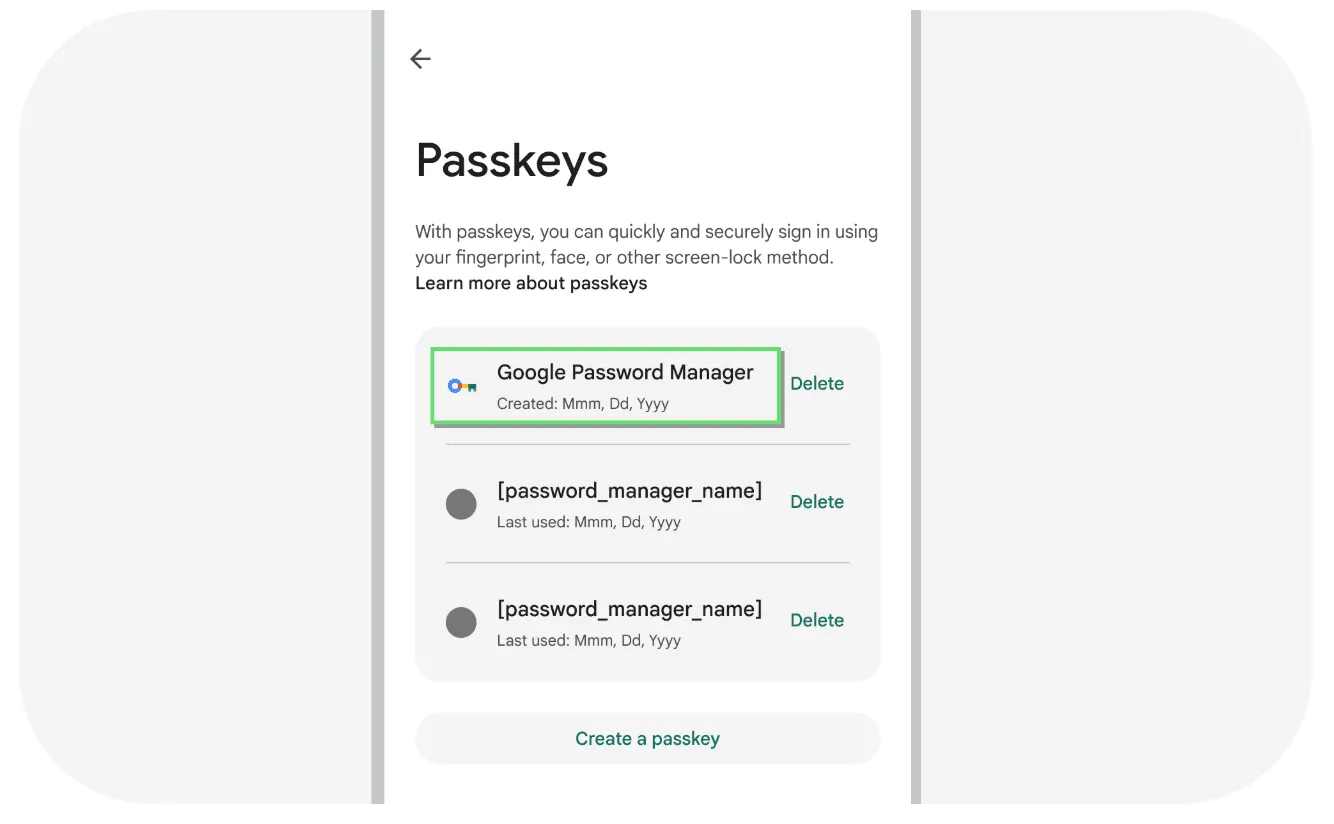

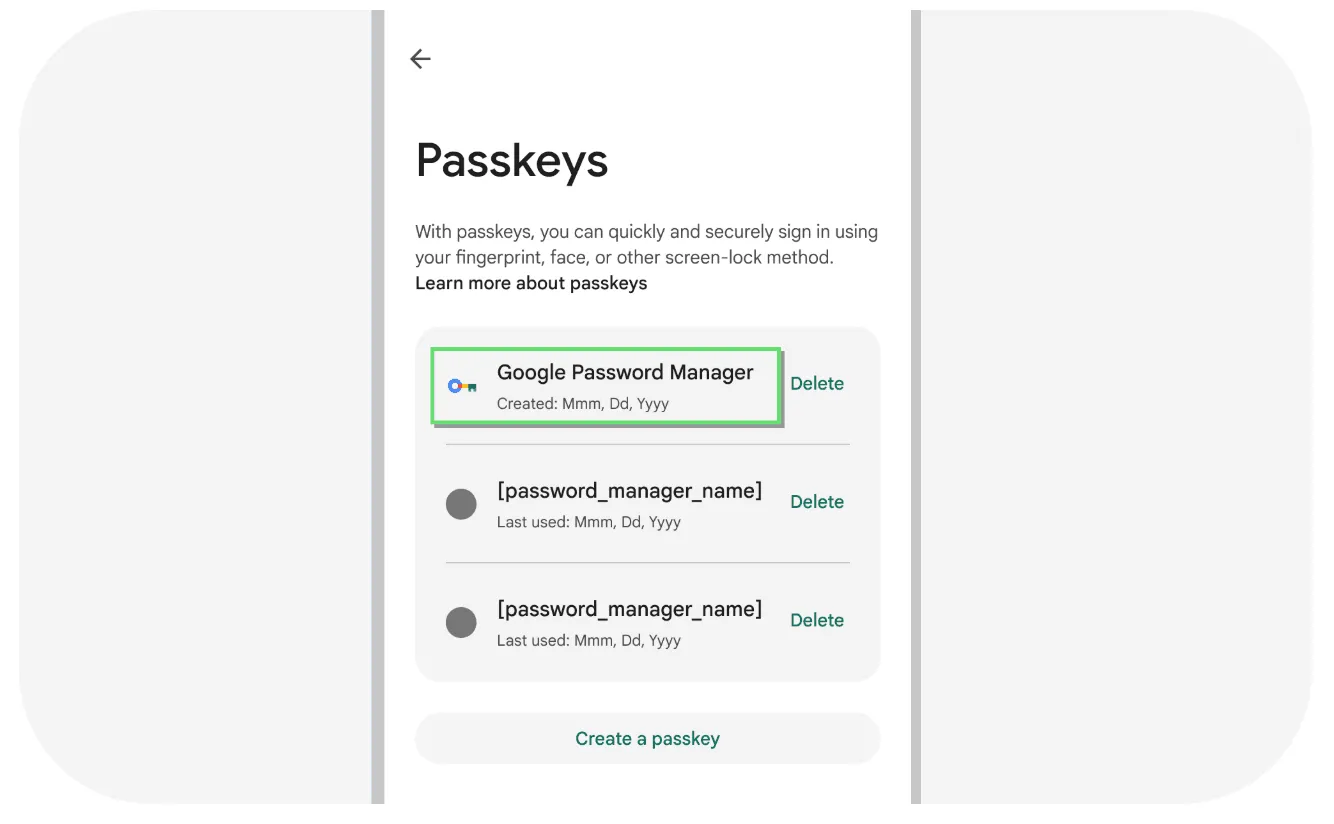

- Oferecer aos usuários clareza sobre as credenciais na interface de configurações do app:mostre informações úteis sobre cada chave de acesso nas configurações do app para que os usuários entendam as opções de autenticação. Para saber mais sobre como adicionar metadados de credenciais, consulte a documentação do Credential Manager.

Metadados de chaves de acesso na tela de configurações do app

- Educar os usuários: complemente a mensagem para adotar chaves de acesso com recursos educacionais ou links no app que expliquem as chaves de acesso em detalhes.

- Lançamento progressivo:considere um lançamento gradual para apresentar chaves de acesso a um subconjunto da base de usuários para coletar feedback e refinar a experiência do usuário antes de um lançamento mais amplo.

Estudos de caso de desenvolvedores

As experiências de desenvolvedores no mundo real geralmente destacam como pequenas escolhas de design, como quando e onde mostrar um comando de chave de acesso, podem influenciar significativamente a adoção e a confiança do usuário. Para ver isso em ação, vamos conferir como os principais apps mostraram estrategicamente comandos de chaves de acesso em momentos importantes nos apps para impulsionar uma adoção mais forte :

Uber

Para acelerar a adoção de chaves de acesso, o Uber está promovendo proativamente chaves de acesso em várias jornadas do usuário, além de estratégias de marketing.

O Uber compartilhou: "Mais de 90% das inscrições de chaves de acesso vêm da promoção da criação de chaves de acesso em momentos importantes dentro do app, em comparação com as CUJs de integração e autenticação", destacando a eficácia da estratégia proativa.

Principais aprendizados e estratégias da implementação:

- Oferecer chaves de acesso sem interromper a experiência principal do usuário:o Uber adicionou uma nova experiência de verificação de conta nas configurações da conta para destacar os benefícios da chave de acesso, resultando em altas taxas de adoção de chaves de acesso.

Fluxo de verificação de conta de usuário

- Levar chaves de acesso aos usuários de forma proativa:eles aprenderam a não esperar que os usuários descobrissem chaves de acesso organicamente, porque confiar na adoção orgânica teria sido mais lento, apesar dos benefícios observados, como logins mais rápidos e taxas de sucesso de login mais altas para usuários de chaves de acesso.

- Usar outras mídias para promover chaves de acesso:o Uber também está fazendo experimentos para promover chaves de acesso por meio de campanhas por e-mail ou banners na tela da conta de um usuário para destacar o novo método de login, tornando o próximo login mais fácil e seguro.

- Respeitar a escolha do usuário:reconhecendo que nem todos os usuários estão prontos para chaves de acesso, o Uber implementou a lógica de recuo em fluxos críticos, como telas de login e inscrição e, em alguns contextos, oferece chaves de acesso junto com outros métodos de autenticação familiares.

Confira o que o Uber tem a dizer:

"No Uber, observamos que os usuários que adotam chaves de acesso têm uma experiência de login mais rápida, integrada e segura. Para ajudar mais usuários a se beneficiarem das chaves de acesso, adicionamos comandos para criar uma chave de acesso em momentos importantes da experiência do usuário: configurações da conta, inscrição e login. Essas abordagens proativas aceleraram significativamente nossa adoção de chaves de acesso."

Ryan O’Laughlin, engenheiro de software sênior, Uber

Economic Times

O Economic Times, parte do ecossistema da Times Internet, usou uma experiência do usuário integrada como a principal motivação para os usuários fazerem a transição para chaves de acesso.

Depois de apresentar comandos direcionados, o Economic Times observou ~10% melhorias na taxa de conclusão da criação de chaves de acesso no período de lançamento inicial.

Principais aprendizados e estratégias da implementação:

- Comandos estratégicos de geração de chaves de acesso:inicialmente, o Economic Times estava solicitando agressivamente a criação de chaves de acesso em vários fluxos de usuários, mas foi observado que essa abordagem interrompeu jornadas críticas para os negócios , como compras de assinaturas ou desbloqueio de recursos premium, e estava levando a carrinhos abandonados.

- Abordagem refinada:o Economic Times tomou uma decisão deliberada de remover comandos de geração de chaves de acesso de fluxos sensíveis (como o processo de finalização da compra da assinatura) para priorizar a conclusão imediata da ação.

- Comandos direcionados:eles mantiveram estrategicamente a geração de chaves de acesso em áreas em que a intenção do usuário de fazer login ou gerenciar a autenticação é alta, como fluxos de inscrição iniciais, páginas de login explícitas ou seções de gerenciamento de contas.

- Resultado positivo:essa implantação refinada resultou em números de geração de chaves de acesso aprimorados, indicando uma forte adoção do usuário, sem comprometer a experiência do usuário em fluxos de negócios críticos.

Tela de gerenciamento de chaves de acesso

Conclusão

A integração de chaves de acesso com o Gerenciador de credenciais do Android não se trata apenas de adotar novas tecnologias, mas de criar uma experiência fundamentalmente mais segura, conveniente e agradável para os usuários. Ao se concentrar na introdução inteligente de chaves de acesso, você não está apenas protegendo contas, mas também criando confiança e preparando a estratégia de autenticação do aplicativo para o futuro.

Para oferecer aos usuários a melhor experiência otimizada e integrada, siga as diretrizes de UX ao implementar a autenticação de chaves de acesso com o Credential Manager. Confira os documentos hoje mesmo.

- Exemplo com práticas recomendadas de UX

- Fazer login com o Credential Manager

- Referência da API – androidx.credentials

- Autenticação de usuário com chaves de acesso

- Central de Segurança do Google – Chave de acesso

- Blog de segurança do Google: Segurança de chaves de acesso no Gerenciador de senhas do Google

Continuar lendo

-

Tutoriais

Se você estiver usando o Gemini no Android Studio, a CLI do Gemini, o Antigravity ou agentes de terceiros, como o Claude Code ou o Codex, nossa missão é garantir que o desenvolvimento de alta qualidade do Android seja possível em qualquer lugar.

Adarsh Fernando, Esteban de la Canal • Leitura de 4 minutos

-

Tutoriais

Reconhecendo que o consumo elevado da bateria é o mais lembrado para os usuários do Android, o Google tem tomado medidas significativas para ajudar os desenvolvedores a criar apps mais eficientes em termos de energia.

Alice Yuan • Leitura de 8 minutos

-

Tutoriais

Queremos oferecer exemplos de recursos ativados por IA usando modelos no dispositivo e na nuvem e inspirar você a criar experiências incríveis para seus usuários.

Thomas Ezan, Ivy Knight • Leitura de 2 minutos

Fique por dentro

Receba os insights mais recentes sobre o desenvolvimento do Android na sua caixa de entrada semanalmente.