Tutoriels

Bonnes pratiques pour migrer les utilisateurs vers les clés d'accès avec le Gestionnaire d'identifiants

6 minutes de lecture

Dans un monde où la sécurité numérique devient de plus en plus essentielle, les mots de passe sont devenus un maillon faible notoire : ils sont encombrants, souvent peu sécurisés et source de frustration pour les utilisateurs et les développeurs. Bonne nouvelle : les clés d’accès gagnent en popularité en tant que mécanisme d’authentification le plus convivial, résistant à l’hameçonnage et sécurisé disponible. Pour les développeurs Android, l'API Gestionnaire d'identifiants vous aide à guider vos utilisateurs vers l'utilisation de clés d'accès tout en assurant la prise en charge continue des mécanismes de connexion traditionnels, tels que les mots de passe.

Dans cet article de blog, nous abordons certaines des bonnes pratiques à suivre lorsque vous encouragez les utilisateurs à passer aux clés d'accès.

Comprendre l'authentification avec des clés d'accès

Avant de passer aux recommandations pour encourager la transition vers les clés d'accès, voici un aperçu des principes fondamentaux de l'authentification avec des clés d'accès :

- Clés d'accès: il s'agit d'identifiants cryptographiques qui remplacent les mots de passe. Les clés d'accès sont associées à des mécanismes de déverrouillage d'appareils et constituent la méthode d'authentification recommandée pour les applications et les sites.

- Gestionnaire d'identifiants: il s'agit d'une API Jetpack qui fournit une interface d'API unifiée pour interagir avec différents types d'authentification, y compris les clés d'accès, les mots de passe et les mécanismes de connexion fédérée tels que Se connecter avec Google.

Comment les clés d'accès aident-elles vos utilisateurs ?

Les utilisateurs bénéficient de plusieurs avantages concrets dans les applications qui leur permettent d'utiliser des clés d'accès pour se connecter. Voici les principaux avantages de l'utilisation des clés d'accès pour les utilisateurs :

- Expérience de connexion améliorée : les utilisateurs bénéficient de la même interface utilisateur, qu'ils utilisent des mots de passe, des clés d'accès ou des mécanismes de connexion fédérée tels que Se connecter avec Google.

- Temps de connexion réduit : au lieu de saisir des mots de passe, les utilisateurs utilisent les mécanismes de déverrouillage de leur téléphone, tels que les données biométriques, ce qui leur offre une expérience de connexion fluide.

- Sécurité renforcée : les clés d'accès utilisent la cryptographie à clé publique. Ainsi, les violations de données des fournisseurs de services n'entraînent pas de compromission des comptes protégés par clé d'accès. Elles sont basées sur des API et des protocoles standards du secteur pour s'assurer qu'elles ne sont pas sujettes aux attaques d'hameçonnage. (En savoir plus sur la synchronisation et la sécurité ici)

- Expérience unifiée sur tous les appareils : grâce à la possibilité de synchroniser les clés d'accès sur tous les appareils, les utilisateurs bénéficient d'une authentification simplifiée, quel que soit l'appareil qu'ils utilisent.

- Plus de problèmes liés aux mots de passe oubliés

Pour souligner l'amélioration de l'expérience avec les clés d'accès, nous avons entendu plusieurs applications de premier plan. X a constaté que les taux de connexion ont été multipliés par deux après l'ajout de clés d'accès à ses flux d'authentification. KAYAK, un moteur de recherche de voyages, a constaté que le temps moyen nécessaire à ses utilisateurs pour s'inscrire et se connecter a été réduit de 50 % après l'intégration de clés d'accès dans ses flux d'authentification. Zoho, une suite logicielle complète basée sur le cloud axée sur la sécurité et les expériences fluides, a obtenu des connexions six fois plus rapides en adoptant des clés d'accès dans son application Android OneAuth.

À quels contenus aurez-vous accès ?

Lorsque vous migrez votre application pour utiliser des clés d'accès, vous exploitez l'API Gestionnaire d'identifiants, qui est la norme recommandée pour l'identité et l'authentification sur Android.

Outre les clés d'accès, l'API Gestionnaire d'identifiants est compatible avec les mécanismes de connexion traditionnels, ce qui simplifie le développement et la maintenance de vos flux d'authentification.

Pour tous ces mécanismes de connexion, le Gestionnaire d'identifiants propose une interface utilisateur intégrée en bas de page, ce qui vous permet de gagner du temps de développement tout en offrant aux utilisateurs une expérience cohérente.

Quand devez-vous inviter les utilisateurs à utiliser des clés d'accès ?

Maintenant que nous avons établi les avantages des clés d'accès, voyons comment encourager vos utilisateurs à migrer vers les clés d'accès.

Vous trouverez ci-dessous une liste des flux d'expérience utilisateur dans lesquels vous pouvez promouvoir les clés d'accès :

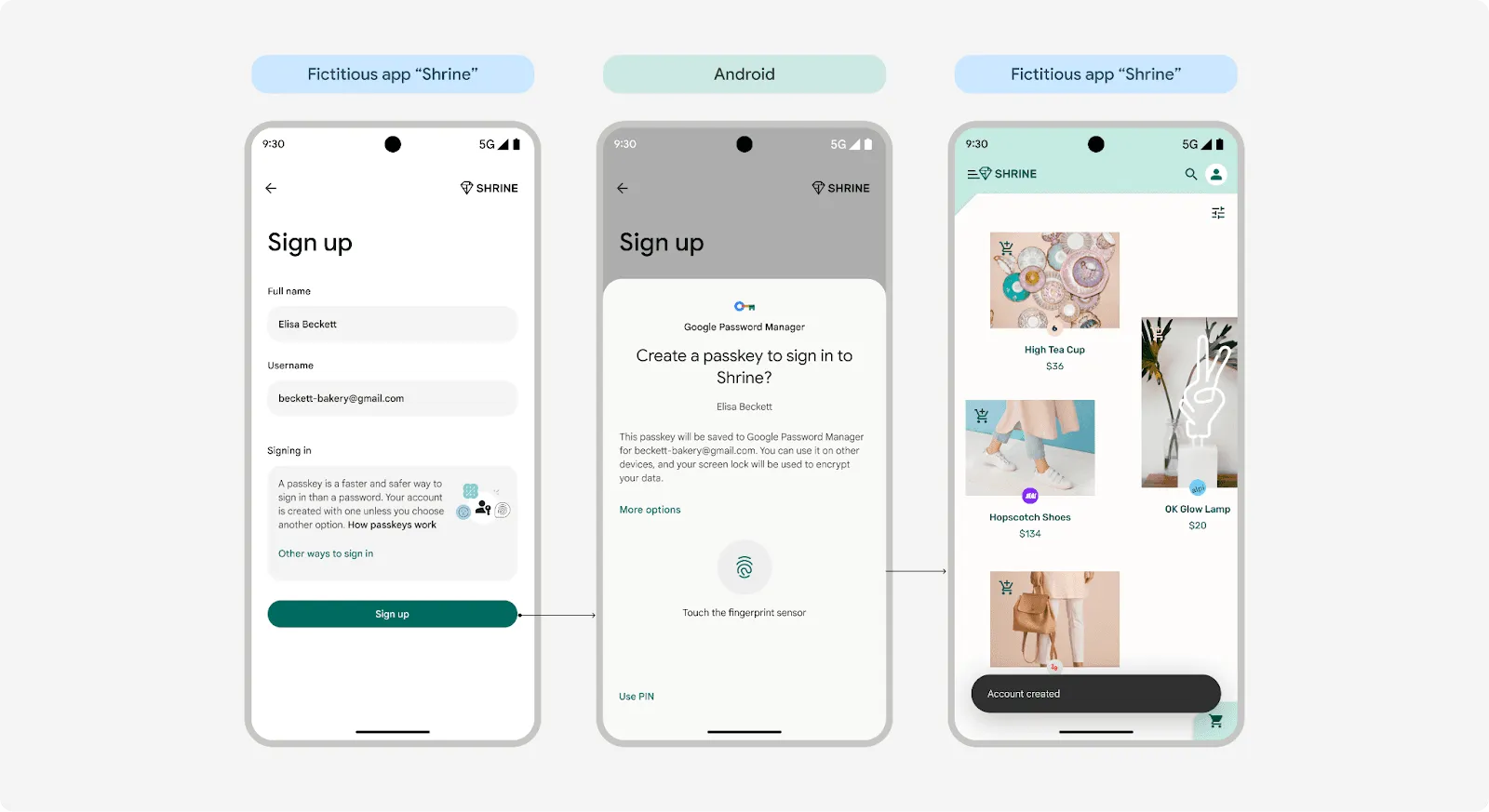

- Inscription d'un compte utilisateur : présentez des invites de création de clés d'accès à des moments clés, par exemple lorsque vos utilisateurs créent leur compte :

Invites contextuelles lors de la création d'un compte

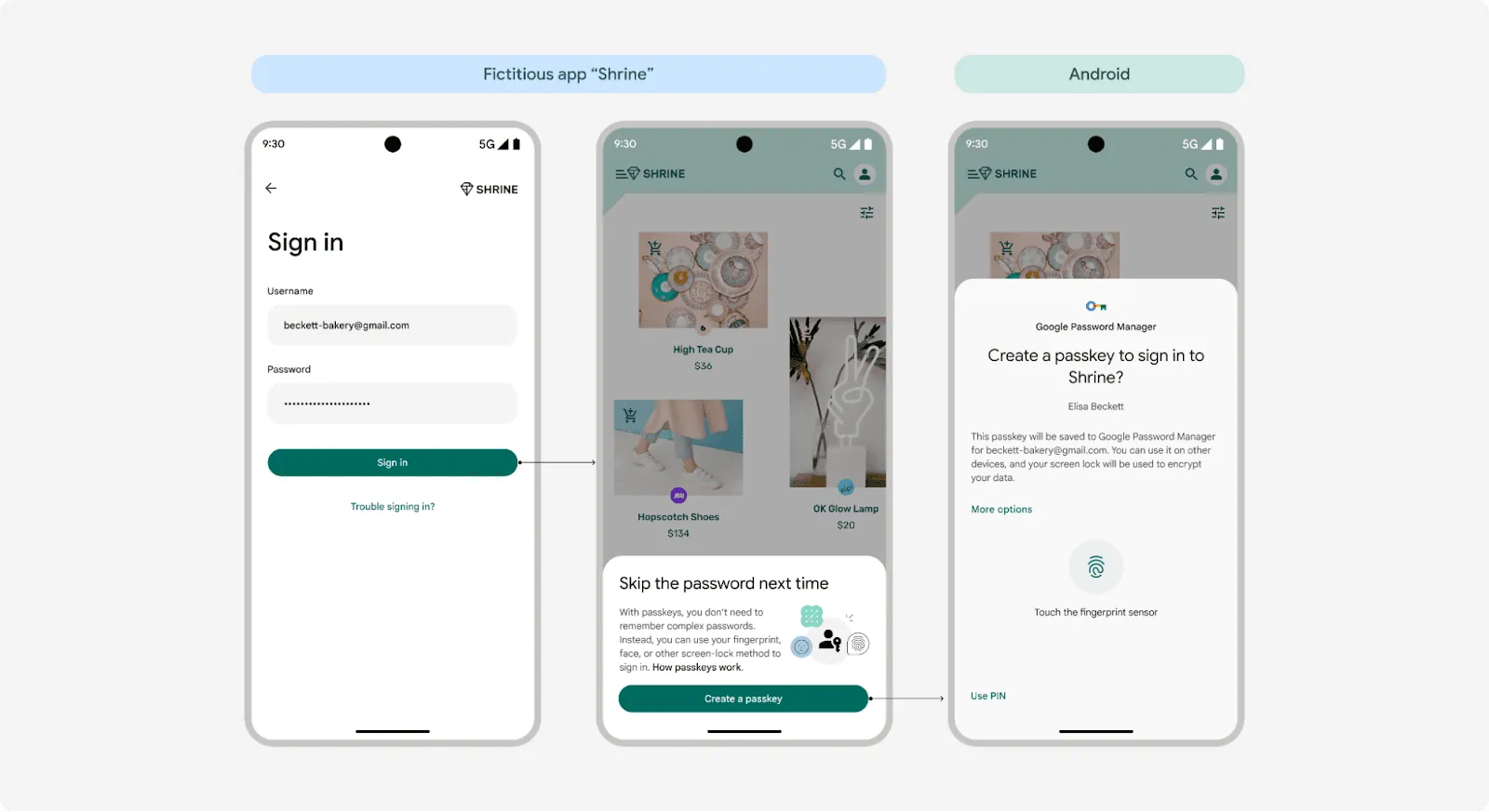

- Connexion : nous vous recommandons d'encourager les utilisateurs à inviter des clés d'accès immédiatement après qu'ils se sont connectés avec un code secret à usage unique, un mot de passe ou d'autres mécanismes de connexion.

Inviter à créer une clé d'accès lors de la connexion

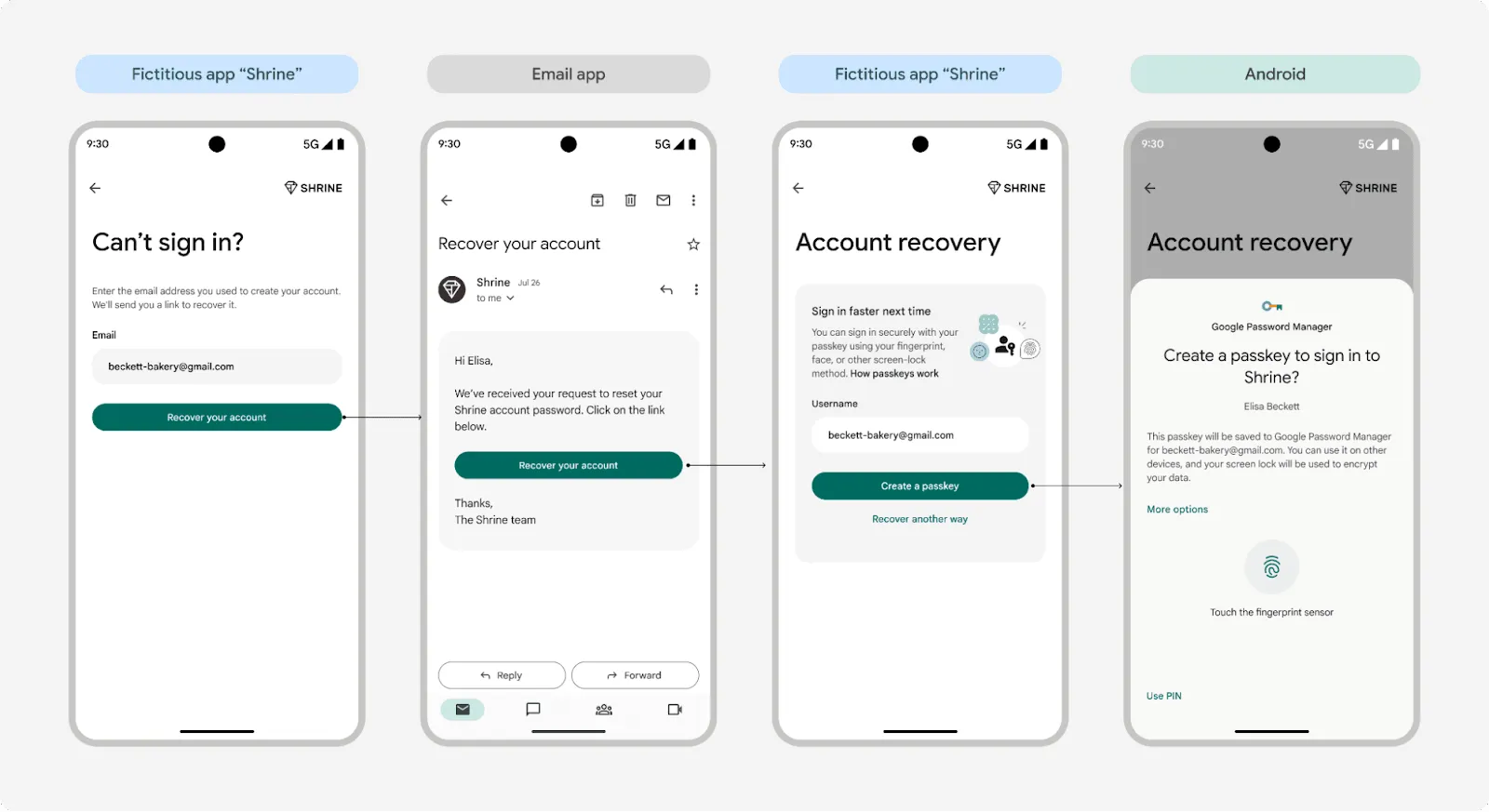

- Récupération de compte : le parcours utilisateur critique (CUJ) pour la récupération de compte est celui qui présente historiquement des difficultés pour les utilisateurs. Il est recommandé d'inviter les utilisateurs à adopter des clés d'accès lors de la récupération de compte. Les utilisateurs qui adoptent des clés d'accès bénéficient d'une expérience de récupération de compte similaire à celle de la connexion.

Flux de récupération de compte

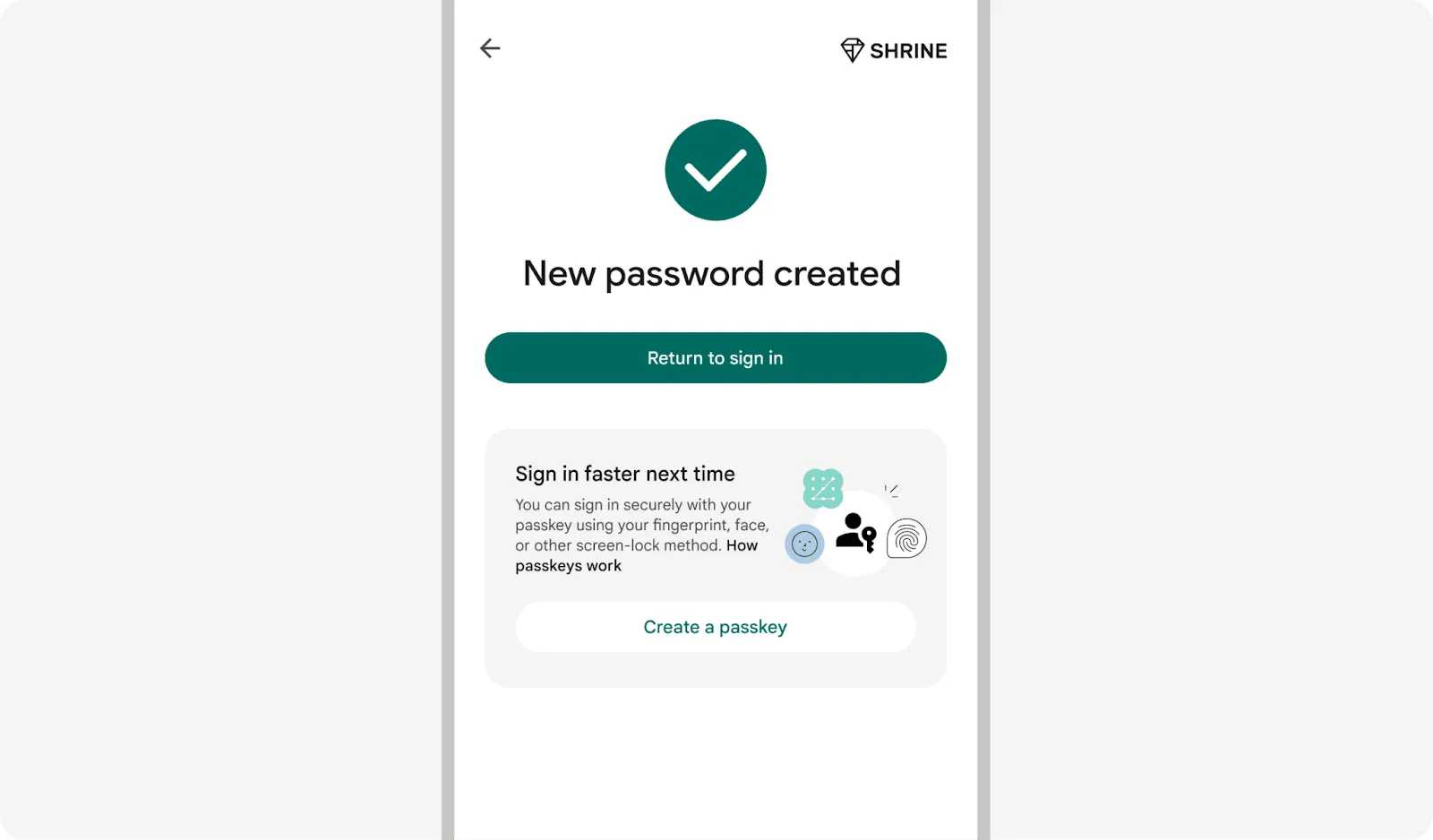

- Réinitialisation du mot de passe : c'est le moment idéal pour inviter les utilisateurs à créer une clé d'accès. Après la frustration liée à la réinitialisation d'un mot de passe, les utilisateurs sont généralement plus réceptifs à la commodité et à la sécurité offertes par les clés d'accès.

Créer une clé d'accès pour une connexion plus rapide la prochaine fois

Comment encourager la transition vers les clés d'accès ?

Encourager les utilisateurs à passer des mots de passe aux clés d'accès nécessite une stratégie claire. Voici quelques bonnes pratiques recommandées :

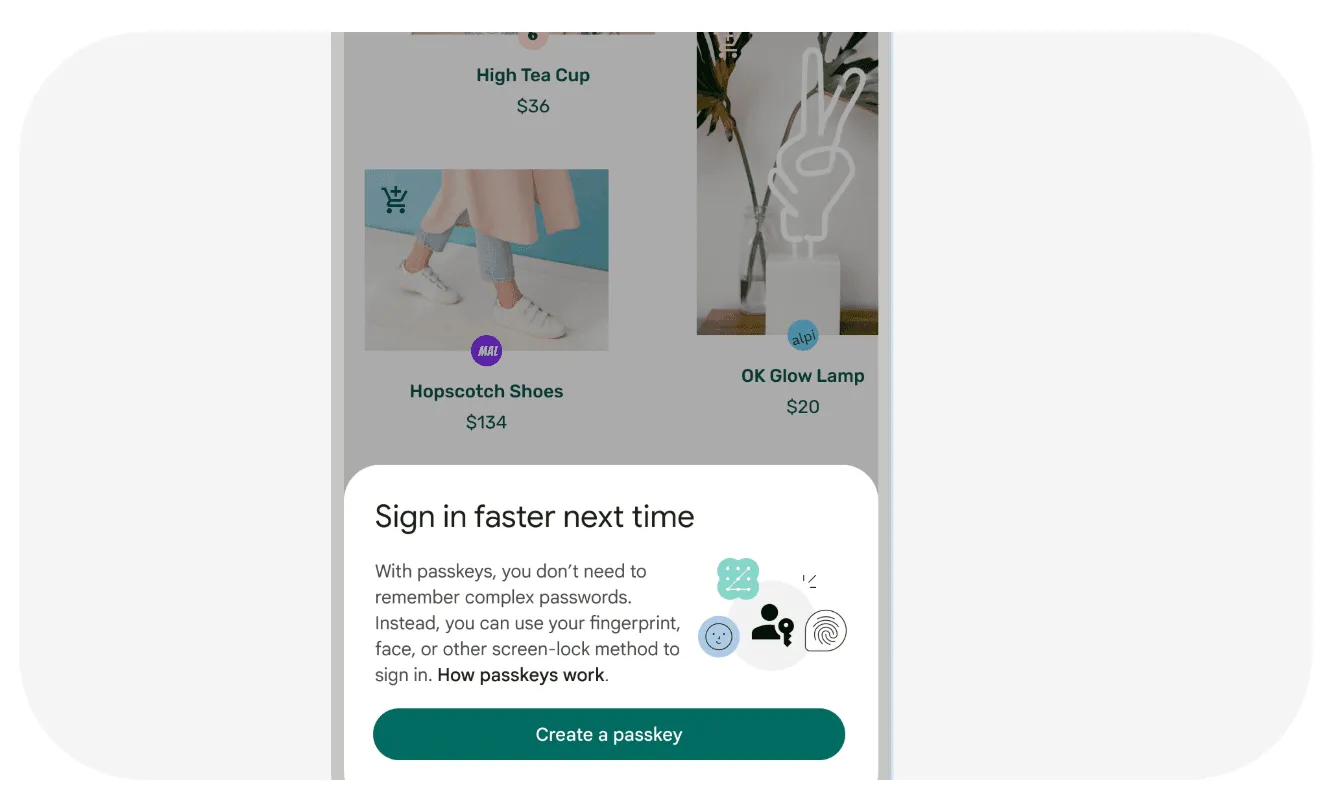

- Proposition de valeur claire : utilisez des invites simples et axées sur l'utilisateur pour expliquer les avantages des clés d'accès. Utilisez des messages qui mettent en avant les avantages pour les utilisateurs. Mettez l'accent sur les avantages suivants :

- Avantages en termes de sécurité, tels que la protection contre l'hameçonnage.

- Plus besoin de saisir de mot de passe.

- Possibilité d'utiliser la même clé d'accès sur plusieurs appareils/plates-formes.

- Expérience d'authentification cohérente.

Invite de clé d'accès avec une proposition de valeur claire

- Offrir une expérience utilisateur fluide :

- Utilisez l'interface utilisateur unifiée fournie par le Gestionnaire d'identifiants pour afficher toutes les options de connexion disponibles, ce qui permet à l'utilisateur de choisir sa méthode préférée sans avoir à se souvenir de celle qu'il a utilisée en dernier.

- Utilisez l'icône de clé d'accès officielle pour familiariser les utilisateurs et créer une expérience cohérente.

- Assurez-vous que les utilisateurs peuvent revenir à leurs méthodes de connexion traditionnelles ou à une méthode de récupération, telle qu'un nom d'utilisateur et un mot de passe, si une clé d'accès n'est pas disponible ou s'ils utilisent un autre appareil.

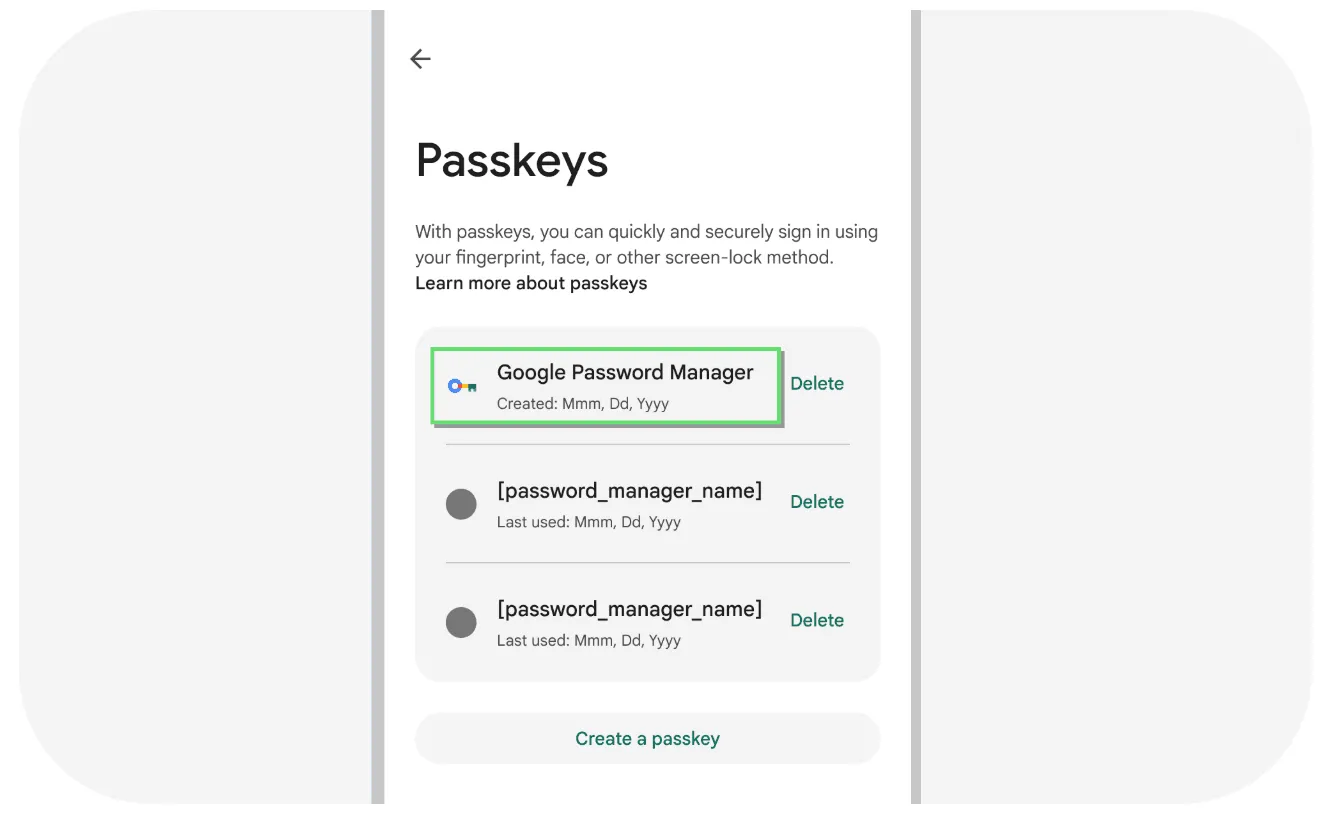

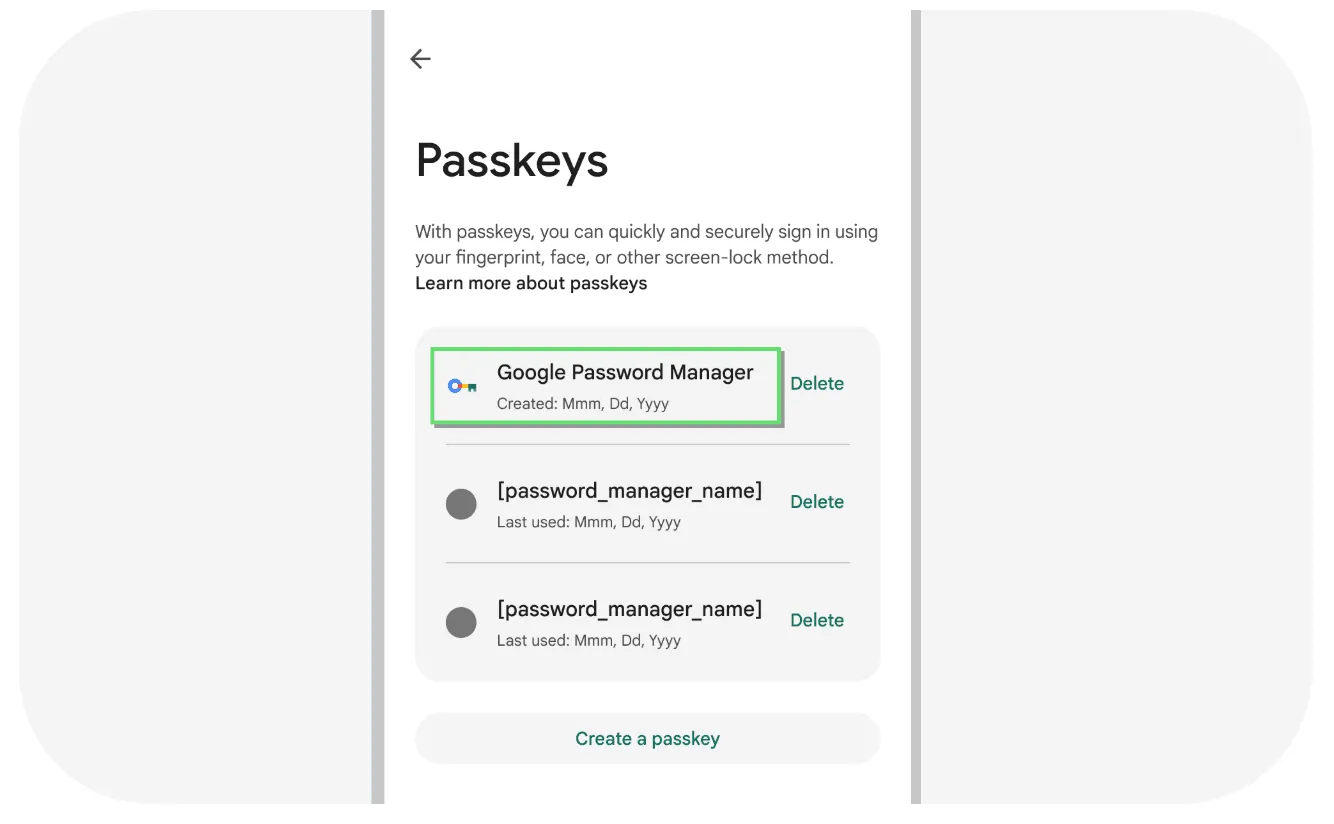

- Fournir aux utilisateurs des informations claires sur les identifiants dans l'interface utilisateur des paramètres de votre application : assurez-vous que vos utilisateurs comprennent leurs options d'authentification en affichant des informations utiles sur chaque clé d'accès dans les paramètres de votre application. Pour en savoir plus sur l'ajout de métadonnées d'identifiants, consultez la documentation du Gestionnaire d'identifiants.

Métadonnées de clé d'accès sur l'écran des paramètres de l'application

- Éduquer les utilisateurs : complétez le message pour adopter des clés d'accès avec des ressources pédagogiques ou des liens intégrés à l'application qui expliquent les clés d'accès en détail.

- Déploiement progressif : envisagez un déploiement progressif pour présenter les clés d'accès à un sous-ensemble de votre base d'utilisateurs afin de recueillir des commentaires et d'affiner l'expérience utilisateur avant un lancement plus large.

Témoignages de développeurs

Les expériences de développeurs réels montrent souvent comment de petits choix de conception, comme le moment et l'endroit où afficher une invite de clé d'accès, peuvent influencer considérablement l'adoption et la confiance des utilisateurs. Pour voir cela en action, examinons comment les principales applications ont stratégiquement affiché des invites de clé d'accès à des moments clés de leurs applications pour favoriser une adoption plus forte :

Uber

Pour accélérer l'adoption des clés d'accès, Uber les promeut de manière proactive dans différents parcours utilisateur, en plus des stratégies marketing.

Uber a partagé : "Plus de 90 % des inscriptions aux clés d'accès proviennent de la promotion de la création de clés d'accès à des moments clés de l'application, par rapport aux CUJ d'intégration et d'authentification", ce qui souligne l'efficacité de sa stratégie proactive.

Principaux enseignements et stratégies de leur implémentation :

- Proposer des clés d'accès sans perturber l'expérience utilisateur principale : Uber a ajouté une nouvelle expérience de vérification de compte dans les paramètres de son compte pour mettre en avant les avantages des clés d'accès, ce qui a entraîné des taux d'adoption élevés.

Flux de vérification du compte utilisateur

- Proposer proactivement des clés d'accès aux utilisateurs : ils ont appris à ne pas attendre que les utilisateurs découvrent les clés d'accès de manière naturelle, car s'appuyer sur l'adoption naturelle aurait été plus lent malgré les avantages observés, tels que des connexions plus rapides et des taux de réussite de connexion plus élevés pour les utilisateurs de clés d'accès.

- Utiliser des supports supplémentaires pour promouvoir les clés d'accès : Uber teste également la promotion des clés d'accès par le biais de campagnes par e-mail ou de bannières sur l'écran du compte d'un utilisateur pour mettre en avant la nouvelle méthode de connexion, ce qui facilite et sécurise sa prochaine connexion.

- Respecter le choix de l'utilisateur : reconnaissant que tous les utilisateurs ne sont pas prêts pour les clés d'accès, Uber a implémenté une logique de repli dans les flux critiques tels que les écrans de connexion et d'inscription et, dans certains contextes, propose des clés d'accès ainsi que d'autres méthodes d'authentification familières.

Voici ce qu'Uber a à dire :

"Chez Uber, nous avons constaté que les utilisateurs qui adoptent des clés d'accès bénéficient d'une expérience de connexion plus rapide, plus fluide et plus sécurisée. Pour aider davantage d'utilisateurs à bénéficier des clés d'accès, nous avons ajouté des incitations à créer une clé d'accès à des moments clés de l'expérience utilisateur : paramètres du compte, inscription et connexion. Ces démarches proactives ont considérablement accéléré l'adoption des clés d'accès."

Ryan O'Laughlin, ingénieur logiciel senior chez Uber

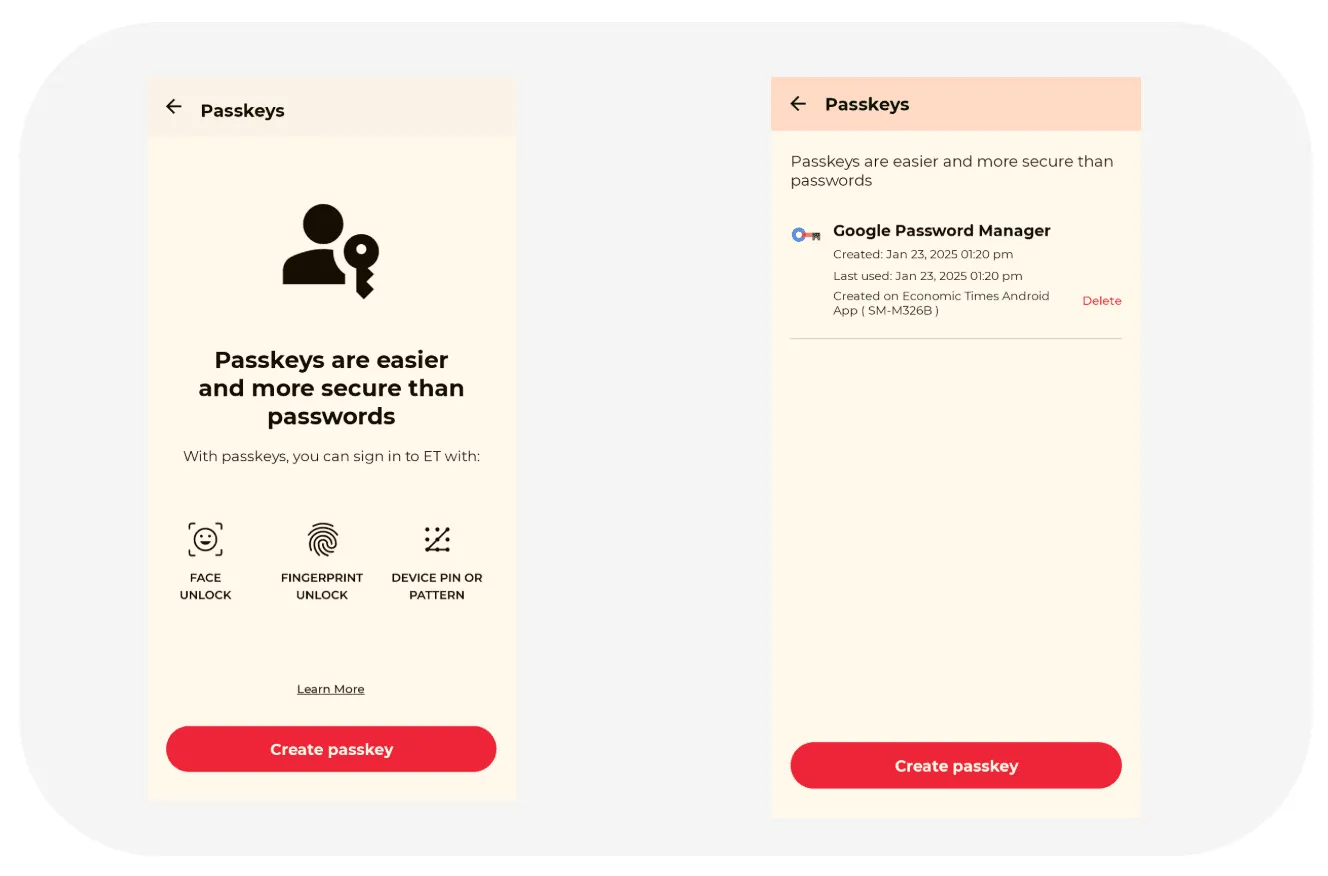

Economic Times

Economic Times, qui fait partie de l'écosystème Times Internet, a utilisé une expérience utilisateur fluide comme principale motivation pour que les utilisateurs passent aux clés d'accès.

Après avoir introduit des incitations ciblées, Economic Times a observé une amélioration d'environ 10 % du taux de création de clés d'accès au cours de la période de déploiement initiale.

Principaux enseignements et stratégies de leur implémentation :

- Invites stratégiques de génération de clés d'accès : au départ, Economic Times invitait de manière agressive à créer des clés d'accès dans plusieurs flux utilisateur, mais il a été observé que cette approche perturbait les parcours critiques pour l'entreprise tels que les achats d'abonnements ou le déverrouillage de fonctionnalités premium, et entraînait des abandons de panier.

- Approche affinée : Economic Times a pris la décision délibérée de supprimer les invites de génération de clés d'accès des flux sensibles (tels que le flux de paiement d'abonnement) afin de donner la priorité à l'exécution immédiate des actions.

- Invites ciblées : ils ont stratégiquement maintenu la génération de clés d'accès dans les zones où l'intention de l'utilisateur de se connecter ou de gérer l'authentification est élevée, comme les flux d'inscription initiaux, les pages de connexion explicites ou les sections de gestion de compte.

- Résultat positif : ce déploiement affiné a permis d'améliorer le nombre de générations de clés d'accès, ce qui indique une forte adoption par les utilisateurs, sans compromettre l'expérience utilisateur dans les flux commerciaux critiques.

Écran de gestion des clés d'accès

Conclusion

L'intégration de clés d'accès au Gestionnaire d'identifiants d'Android ne consiste pas seulement à adopter une nouvelle technologie, mais aussi à créer une expérience fondamentalement plus sécurisée, pratique et agréable pour vos utilisateurs. En vous concentrant sur l'introduction intelligente des clés d'accès, vous ne faites pas que sécuriser les comptes : vous renforcez la confiance et pérennisez la stratégie d'authentification de votre application.

Pour offrir à vos utilisateurs la meilleure expérience possible, optimisée et fluide, suivez les consignes d'expérience utilisateur lors de l'implémentation de l'authentification par clé d'accès avec le Gestionnaire d'identifiants. Consultez la documentation dès aujourd'hui.

- Exemple avec les bonnes pratiques d'expérience utilisateur

- Connecter un utilisateur avec le Gestionnaire d'identifiants

- Documentation de référence de l'API androidx.credentials

- Authentification des utilisateurs avec des clés d'accès

- Centre de sécurité Google – Clé d'accès

- Blog sur la sécurité Google : Sécurité des clés d'accès dans le Gestionnaire de mots de passe de Google

Lire la suite

-

Tutoriels

Conscient que la décharge excessive de la batterie est une préoccupation majeure pour les utilisateurs d'Android, Google a pris des mesures importantes pour aider les développeurs à créer des applications plus économes en énergie.

Alice Yuan • 8 minutes de lecture

-

Tutoriels

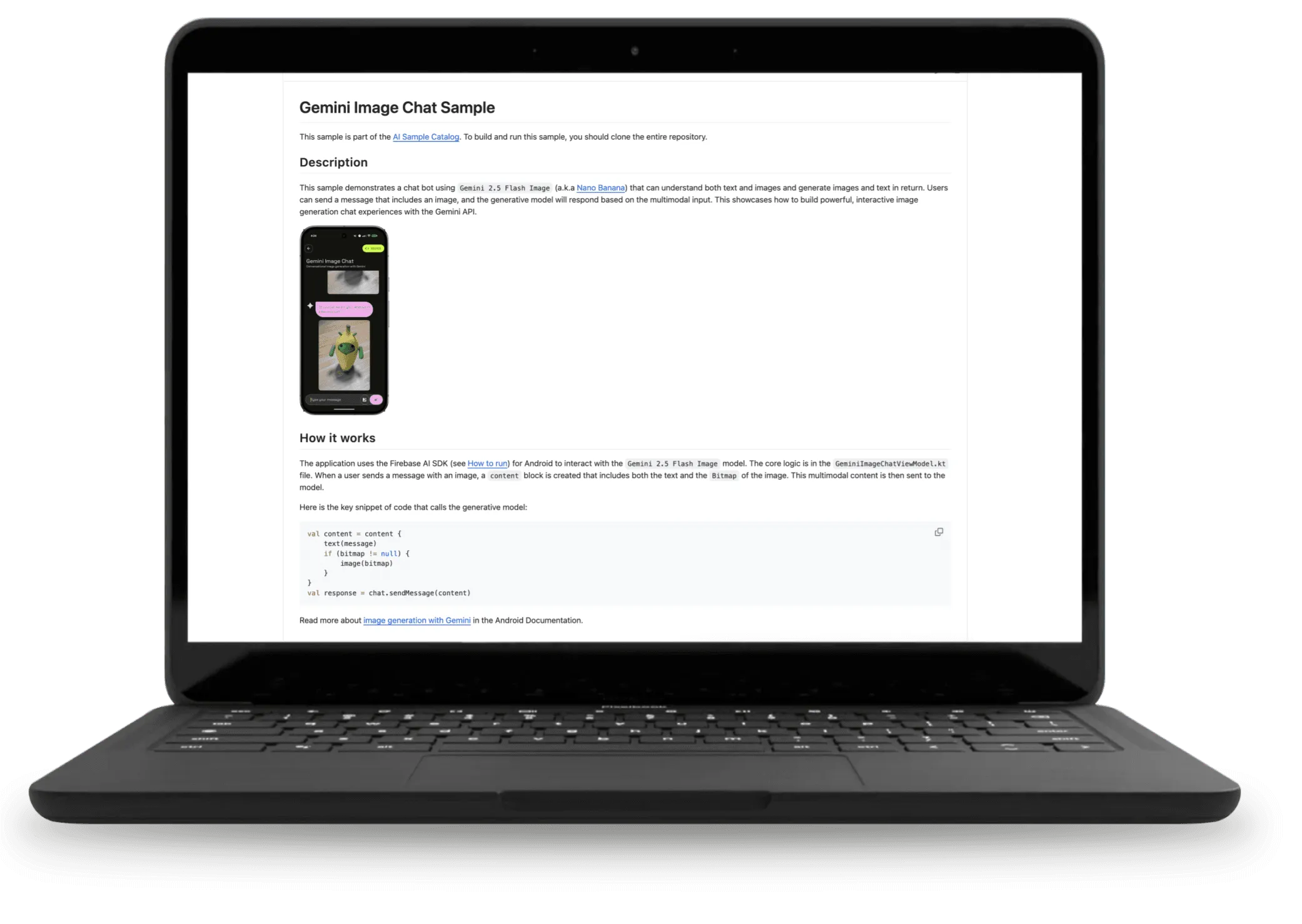

Nous voulions vous fournir des exemples de fonctionnalités compatibles avec l'IA à l'aide de modèles sur l'appareil et dans le cloud, et vous inciter à créer des expériences agréables pour vos utilisateurs.

Thomas Ezan, Ivy Knight • 2 minutes de lecture

-

Tutoriels

Le guide de niveau de performances comporte cinq niveaux. Nous commencerons par le niveau 1, qui présente des outils de performances nécessitant un effort d'adoption minimal, et nous passerons au niveau 5, idéal pour les applications qui disposent des ressources nécessaires pour maintenir un framework de performances personnalisé.

Alice Yuan • 9 minutes de lecture

Restez informé

Recevez chaque semaine les dernières informations sur le développement Android directement dans votre boîte de réception.