أخبار المنتجات

رصد أقوى للتهديدات وتكامل أبسط: يمكنك حماية نموّك باستخدام Play Integrity API

قراءة لمدة 5 دقائق

في المنظومة المتكاملة للأجهزة الجوّالة، يمكن أن تؤدي إساءة الاستخدام إلى تعريض إيراداتك ونموّك وثقة المستخدمين للخطر. لمساعدة المطوّرين على تحقيق النجاح، يقدّم Google Play خدمة مرنة لرصد التهديدات، وهي Play Integrity API. تساعدك واجهة برمجة التطبيقات Play Integrity API في التحقّق من أنّ التفاعلات وطلبات الخادم حقيقية وصادرة من تطبيقك غير المعدَّل الذي ثبّته Google Play على جهاز Android معتمَد.

تأثير ذلك كبير: في المتوسط، انخفض معدل الاستخدام غير المصرَّح به للتطبيقات التي تستخدم ميزات Play Integrity بنسبة 80% مقارنة بالتطبيقات الأخرى. تستخدم حاليًا هذه الواجهة شركات رائدة في فئات متنوعة، بما في ذلك Uber وTikTok وStripe وKabam وWooga وRadar.com وZimperium وPaytm وRemini، للمساعدة في حماية مؤسساتها.

نواصل تحسين واجهة برمجة التطبيقات Play Integrity API، ما يسهّل عملية التكامل ويجعلها أكثر مرونة في مواجهة الهجمات المتطورة ويحسّن من قدرتها على استعادة المستخدمين الذين لا يستوفون معايير السلامة أو يواجهون أخطاءً في طلبات تصدير البيانات الناقصة الجديدة داخل التطبيق على Play.

رصد التهديدات التي تواجه مؤسستك

توفّر واجهة برمجة التطبيقات Play Integrity API بيانات سلامة مصمّمة لرصد تهديدات معيّنة تؤثر في أرباحك خلال عمليات التفاعل المهمة.

- الوصول غير المصرَّح به: يساعدك بيان السلامة

accountDetailsفي تحديد ما إذا كان المستخدم قد ثبَّت تطبيقك أو لعبته أو دفع رسومهما على Google Play. - التلاعب بالرمز: يساعدك بيان السلامة

appIntegrityفي تحديد ما إذا كنت تتفاعل مع برنامجك الثنائي غير المعدّل الذي يتعرّف عليه Google Play. - الأجهزة المحفوفة بالمخاطر والبيئات المحاكية: يساعدك بيان السلامة

deviceIntegrityفي تحديد ما إذا كان تطبيقك يعمل على جهاز Android معتمَد حقيقي من Play للحماية أو نسخة حقيقية من برنامج "ألعاب Google Play" على الكمبيوتر. - الأجهزة غير المحدّثة أمنيًا: بالنسبة إلى الأجهزة التي تعمل بالإصدار 13 من نظام التشغيل Android والإصدارات الأحدث، تساعدك الاستجابة

MEETS_STRONG_INTEGRITYضمن بيان السلامةdeviceIntegrityعلى تحديد ما إذا كان الجهاز قد طبّق تحديثات أمان حديثة. يمكنك أيضًا الموافقة علىdeviceAttributesلتضمين إصدار حزمة تطوير البرامج (SDK) لنظام التشغيل Android الذي تم إثباته في الاستجابة. - الوصول المحفوف بالمخاطر من خلال تطبيقات أخرى: يساعدك بيان السلامة

appAccessRiskVerdictفي تحديد ما إذا كانت هناك تطبيقات قيد التشغيل يمكنها أخذ لقطات للشاشة أو عرض محتوى على السطح أو التحكم في الجهاز (على سبيل المثال، من خلال إساءة استخدام إذن تسهيل الاستخدام). يستبعد بيان السلامة هذا تلقائيًا التطبيقات التي تخدم أغراضًا حقيقية لتسهيل الاستخدام. - برامج ضارة معروفة: يساعدك

playProtectVerdictفي تحديد ما إذا كانت خدمة "Google Play للحماية" مفعَّلة وإذا ما اكتشفت تطبيقات خطيرة أو ضارة تم تثبيتها على الجهاز. - النشاط المفرط: يساعدك مستوى `recentDeviceActivity` في تحديد ما إذا كان الجهاز قد أجرى عددًا كبيرًا بشكل غير طبيعي من طلبات رموز التحقق من السلامة مؤخرًا، ما قد يشير إلى زيارات مبرمَجة وقد يكون علامة على وجود هجوم.

- إساءة الاستخدام المتكرّرة والأجهزة المعاد استخدامها: تساعدك نتيجة

deviceRecall(إصدار تجريبي) في تحديد ما إذا كنت تتفاعل مع جهاز سبق أن أبلغت عنه، حتى إذا تمت إعادة تثبيت تطبيقك أو إعادة ضبط الجهاز. باستخدام ميزة "تذكُّر الجهاز"، يمكنك تخصيص الإجراءات المتكرّرة التي تريد تتبُّعها.

يمكن استخدام واجهة برمجة التطبيقات على مختلف أشكال أجهزة Android، بما في ذلك الهواتف والأجهزة اللوحية والأجهزة القابلة للطي وAndroid Auto وAndroid TV وAndroid XR وChromeOS وWear OS وعلى برنامج "ألعاب Google Play" على الكمبيوتر.

الاستفادة إلى أقصى حد من Play Integrity API

حقّقت التطبيقات والألعاب النجاح باستخدام واجهة برمجة التطبيقات Play Integrity API من خلال مراعاة الاعتبارات الأمنية واتّباع نهج تدريجي في استراتيجيتها لمكافحة إساءة الاستخدام.

الخطوة 1: تحديد ما تريد حمايته: حدِّد الإجراءات وطلبات الخادم المهمة التي تريد التحقّق منها وحمايتها في تطبيقاتك وألعابك. على سبيل المثال، يمكنك إجراء عمليات التحقّق من السلامة عندما يفتح المستخدم التطبيق أو يسجّل الدخول أو ينضم إلى لعبة متعددة اللاعبين أو ينشئ محتوى بالذكاء الاصطناعي أو يحوّل الأموال.

الخطوة 2: جمع استجابات بيانات السلامة: يمكنك إجراء عمليات التحقّق من السلامة في لحظات مهمة لبدء جمع بيانات بيان السلامة، بدون فرض أي إجراءات في البداية. بهذه الطريقة، يمكنك تحليل الردود لعدد الأجهزة التي تم تثبيت التطبيق عليها والاطّلاع على مدى ارتباطها بإشارات إساءة الاستخدام الحالية وبيانات إساءة الاستخدام السابقة.

الخطوة 3: تحديد استراتيجية فرض الإجراءات: حدِّد استراتيجية فرض الإجراءات استنادًا إلى تحليلك للردود وما تحاول حمايته. على سبيل المثال، يمكنك تغيير الزيارات المحفوفة بالمخاطر في لحظات مهمة لحماية الوظائف الحساسة. توفّر واجهة برمجة التطبيقات مجموعة من الردود حتى تتمكّن من تنفيذ استراتيجية فرض إجراءات متعددة المستويات استنادًا إلى مستوى الثقة الذي تمنحه لكل مجموعة من الردود.

الخطوة 4: طرح فرض الإجراءات تدريجيًا وتقديم الدعم للمستخدمين: يمكنك طرح فرض الإجراءات تدريجيًا. يجب أن تكون لديك استراتيجية لإعادة المحاولة عندما تواجه بيانات السلامة مشاكل أو تكون غير متاحة، وأن تكون مستعدًا لتقديم الدعم للمستخدمين الجيدين الذين يواجهون مشاكل. تسهّل طلبات تصدير البيانات الناقصة الجديدة داخل التطبيق على Play، الموضّحة أدناه، أكثر من أي وقت مضى إعادة المستخدمين الذين يواجهون مشاكل إلى حالة جيدة.

جديد: السماح لـ Play باستعادة المستخدمين الذين يواجهون مشاكل تلقائيًا

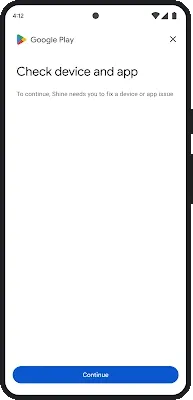

يمكن أن يكون تحديد كيفية الردّ على إشارات السلامة المختلفة أمرًا معقدًا، إذ عليك التعامل مع ردود السلامة المختلفة ورموز خطأ واجهة برمجة التطبيقات (مثل مشاكل الشبكة أو خدمات Play القديمة). نحن نسهّل هذه العملية من خلال طلبات تصدير البيانات الناقصة الجديدة داخل التطبيق على Play. يمكنك عرض طلب من Google Play للمستخدمين لإصلاح مجموعة كبيرة من المشاكل تلقائيًا داخل تطبيقك مباشرةً. ويقلّل ذلك من تعقيد عملية التكامل ويضمن واجهة مستخدم متسقة ويساعد في إعادة المزيد من المستخدمين إلى حالة جيدة.

ترصد GET_INTEGRITY المشكلة تلقائيًا (في هذا المثال، خطأ في الشبكة) وتحلّها.

يمكنك تفعيل مربّع حوار GET_INTEGRITY، المتوفّر في الإصدار 1.5.0 من مكتبة Play Integrity API والإصدارات الأحدث، بعد مجموعة من المشاكل لتوجيه المستخدم تلقائيًا خلال عمليات الإصلاح اللازمة، بما في ذلك:

- الوصول غير المصرَّح به: يوجّه GET_INTEGRITY المستخدم مرة أخرى إلى استجابة مرخَّصة من Play في accountDetails.

- التلاعب بالرمز: يوجّه GET_INTEGRITY المستخدم مرة أخرى إلى استجابة يتعرّف عليها Play في appIntegrity.

- مشاكل سلامة الجهاز: يوجّه GET_INTEGRITY المستخدم بشأن كيفية العودة إلى حالة MEETS_DEVICE_INTEGRITY في

deviceIntegrity. - رموز الخطأ القابلة للإصلاح: يحلّ GET_INTEGRITY أخطاء واجهة برمجة التطبيقات القابلة للإصلاح، مثل مطالبة المستخدم بإصلاح الاتصال بالشبكة أو تحديث "خدمات Google Play".

نقدّم أيضًا مربّعات حوار متخصّصة، بما في ذلك GET_STRONG_INTEGRITY (الذي يعمل مثل GET_INTEGRITY مع إعادة المستخدم أيضًا إلى حالة MEETS_STRONG_INTEGRITY بدون أي مشاكل معروفة في البرامج الضارة في playProtectVerdict) وGET_LICENSED (الذي يعيد المستخدم إلى حالة مرخَّصة من Play ويتعرّف عليها Play) وCLOSE_UNKNOWN_ACCESS_RISK وCLOSE_ALL_ACCESS_RISK (اللذين يطلبان من المستخدم إغلاق التطبيقات التي يُحتمل أن تكون محفوفة بالمخاطر).

اختيار حلول السلامة الحديثة

بالإضافة إلى واجهة برمجة التطبيقات Play Integrity API، تقدّم Google عدة ميزات أخرى يجب مراعاتها كجزء من استراتيجيتك الشاملة لمكافحة إساءة الاستخدام. توفّر كلّ من واجهة برمجة التطبيقات Play Integrity API وخدمة "الحماية التلقائية" من Play تجربة مستخدم جيدة ومزايا للمطوّرين لحماية توزيع التطبيقات. ننصح التطبيقات الحالية بالانتقال إلى حلول السلامة الحديثة هذه بدلاً من استخدام مكتبة الترخيص القديمة في Play.

الحماية التلقائية: يمكنك منع الوصول غير المصرَّح به باستخدام خدمة الحماية التلقائية من Google Play وضمان استمرار حصول المستخدمين على تحديثات تطبيقك الرسمية. عند تفعيل هذه الخدمة، سيضيف Google Play تلقائيًا عملية التحقّق من أداة التثبيت إلى الرمز البرمجي لتطبيقك، بدون الحاجة إلى أي عمل تكامل من جانب المطوّر. إذا تمت إعادة توزيع تطبيقك المحمي أو مشاركته من خلال قناة أخرى، سيُطلب من المستخدم الحصول على تطبيقك من Google Play. يمكن لمطوّري Play المؤهّلين أيضًا الوصول إلى ميزة "الحماية المتقدّمة من التلاعب" في Play، التي تستخدم التعتيم وعمليات التحقّق من وقت التشغيل لجعل تعديل التطبيقات المحمية وإعادة توزيعها أكثر صعوبة وتكلفة بالنسبة إلى المهاجمين.

إثبات مفتاح نظام Android الأساسي: إنّ واجهة برمجة التطبيقات Play Integrity API هي الطريقة المقترَحة للاستفادة من ميزة إثبات مفتاح نظام Android الأساسي المستنِد إلى الأجهزة. تتولى واجهة برمجة التطبيقات Play Integrity API عملية التنفيذ الأساسية في المنظومة المتكاملة للأجهزة، ويخفّف Play تلقائيًا من المشاكل والانقطاعات المتعلقة بالمفاتيح، ويمكنك استخدام واجهة برمجة التطبيقات لرصد التهديدات الأخرى. على المطوّرين الذين ينفّذون ميزة إثبات المفتاح مباشرةً بدلاً من الاعتماد على واجهة برمجة التطبيقات Play Integrity API الاستعداد لعملية تغيير شهادة Android Platform الجذرية دوريًا القادمة في فبراير 2026 لتجنُّب حدوث انقطاع (لا يحتاج المطوّرون الذين يستخدمون واجهة برمجة التطبيقات Play Integrity API إلى اتّخاذ أي إجراء).

فحص التطبيقات من Firebase: يمكن للمطوّرين الذين يستخدمون Firebase استخدام فحص التطبيقات من Firebase لتلقّي بيان سلامة التطبيق وسلامة الجهاز الذي تستخدمه واجهة برمجة التطبيقات Play Integrity API على أجهزة Android معتمَدة، بالإضافة إلى الردود من مقدّمي خدمات إثبات المنصة الآخرين. لرصد جميع التهديدات الأخرى واستخدام ميزات Play الأخرى، يمكنك دمج واجهة برمجة التطبيقات Play Integrity API مباشرةً.

reCAPTCHA Enterprise: يمكن لعملاء المؤسسات الذين يبحثون عن حلّ كامل لإدارة الاحتيال والبرامج الآلية شراء reCAPTCHA Enterprise للأجهزة الجوّالة. تستخدم reCAPTCHA Enterprise بعض إشارات مكافحة إساءة الاستخدام في واجهة برمجة التطبيقات Play Integrity API، وتجمعها مع إشارات reCAPTCHA الجاهزة.

حماية مؤسستك اليوم

تستند واجهة برمجة التطبيقات Play Integrity API إلى أساس قوي في الأمان المستنِد إلى الأجهزة، وتسهّل مربّعات الحوار الجديدة المبرمَجة للمعالجة عملية التكامل، ما يجعلها أداة أساسية لحماية نموّك.

ابدأ باستخدام مستندات واجهة برمجة التطبيقات Play Integrity API.

متابعة القراءة

-

أخبار المنتجات

أعلنت Google اليوم خلال The Android Show أنّ Android ينتقل من نظام تشغيل إلى نظام ذكاء اصطناعي، ما يوفّر المزيد من فرص التفاعل مع تطبيقاتك.

Matthew McCullough • قراءة لمدة 4 دقائق

-

أخبار المنتجات

تتطوّر المنظومة المتكاملة للأجهزة الجوّالة باستمرار، ما يوفّر فرصًا جديدة ويطرح تهديدات جديدة. من خلال هذه التغييرات، يظلّ Android وGoogle Play ملتزمَين بضمان استمرار تمكُّن مليارات المستخدمين من الاستمتاع بتطبيقاتهم بثقة وازدهار ابتكارات المطوّرين.

Vijaya Kaza • قراءة لمدة 3 دقائق

-

أخبار المنتجات

إصدار أبريل 2026 من Jetpack Compose مستقر. يتضمّن هذا الإصدار الإصدار 1.11 من وحدات Compose الأساسية (يمكنك الاطّلاع على عملية الربط الكاملة لقائمة إدارة حزم البرامج) وأدوات تصحيح الأخطاء للعناصر المشترَكة وأحداث لوحة التتبُّع والمزيد.

Meghan Mehta • قراءة لمدة 5 دقائق

البقاء على اطّلاع على آخر التحديثات

يمكنك تلقّي أحدث الإحصاءات حول تطوير تطبيقات Android في بريدك الوارد أسبوعيًا.