دراسات الحالة

Zoho تتيح تسجيل الدخول أسرع 6 مرات من خلال مفتاح المرور ودمج Credential Manager

قراءة لمدة 10 دقائق

بصفتك مطوّر تطبيقات Android، تبحث باستمرار عن طرق لتعزيز الأمان وتحسين تجربة المستخدم وتبسيط عملية التطوير. حقّقت Zoho، وهي مجموعة برامج شاملة مستندة إلى السحابة الإلكترونية تركّز على الأمان والتجارب السلسة، تحسينات كبيرة من خلال استخدام مفاتيح المرور في تطبيق OneAuth على Android.

منذ دمج مفاتيح المرور في عام 2024، حقّقت Zoho سرعات تسجيل دخول أسرع بمقدار 6 مرات مقارنةً بالطرق السابقة، وزيادة بنسبة% 31 على أساس شهري في استخدام مفاتيح المرور.

تتناول دراسة الحالة هذه استخدام Zoho لمفاتيح المرور وواجهة برمجة التطبيقات Credential Manager API من Android لمعالجة صعوبات المصادقة. ويوضّح هذا المستند عملية التنفيذ الفني ويبرز النتائج المؤثرة.

التغلّب على تحديات المصادقة

تستخدم Zoho مجموعة من طرق المصادقة لحماية حسابات المستخدمين. وشمل ذلك Zoho OneAuth، وهو حلّ المصادقة المتعدّدة العوامل (MFA) الخاص بهم، والذي يتيح المصادقة المستنِدة إلى كلمة المرور والمصادقة بدون كلمة مرور باستخدام الإشعارات الفورية ورموز الاستجابة السريعة وكلمات المرور لمرة واحدة المستنِدة إلى الوقت (TOTP). كانت Zoho تتيح أيضًا عمليات تسجيل الدخول الموحَّدة، ما يسمح بالمصادقة من خلال لغة ترميز تأكيد الأمان (SAML) وموفّري الهوية الخارجيين الآخرين.

التحديات

هدفت Zoho، مثل العديد من المؤسسات، إلى تحسين أمان المصادقة وتجربة المستخدم مع تقليل الأعباء التشغيلية. تشمل التحديات الرئيسية التي أدّت إلى استخدام مفاتيح المرور ما يلي:

- ثغرات أمنية: كانت الطرق التقليدية المستندة إلى كلمات المرور تجعل المستخدمين عرضة لهجمات التصيّد الاحتيالي وعمليات اختراق كلمات المرور.

- إزعاج المستخدم: أدّى الإفراط في استخدام كلمات المرور إلى نسيانها والشعور بالإحباط والاعتماد بشكل أكبر على عمليات الاسترداد المعقّدة.

- عدم الكفاءة التشغيلية: أدّت معالجة عمليات إعادة ضبط كلمات المرور ومشاكل المصادقة المتعدّدة العوامل إلى زيادة كبيرة في تكاليف الدعم.

- مخاوف بشأن قابلية التوسّع: تطلّبت قاعدة المستخدمين المتزايدة حلاً أكثر أمانًا وفعالية للمصادقة.

لماذا ننتقل إلى استخدام مفاتيح المرور؟

تمّ تنفيذ مفاتيح المرور في تطبيقات Zoho لمواجهة تحديات المصادقة من خلال توفير طريقة لا تتطلّب استخدام كلمات المرور، ما يؤدي إلى تحسين الأمان وتجربة المستخدم بشكل كبير. يستفيد هذا الحلّ من المصادقة المقاومة للتصيّد الاحتيالي، وبيانات الاعتماد التي تتم مزامنتها مع السحابة الإلكترونية لتسهيل الوصول عبر الأجهزة، والمقاييس الحيوية (مثل بصمة الإصبع أو التعرّف على الوجوه) أو رقم التعريف الشخصي أو النقش لتسجيل الدخول بشكل آمن، ما يقلّل من الثغرات الأمنية والمشاكل المرتبطة بكلمات المرور التقليدية.

من خلال استخدام مفاتيح المرور مع "Credential Manager"، تمكّنت Zoho من تقليل أوقات تسجيل الدخول بمقدار 6 مرات، وخفض تكاليف الدعم المتعلّقة بكلمات المرور، وتحقيق معدّل استخدام مرتفع من قِبل المستخدمين، حيث تضاعفت عمليات تسجيل الدخول باستخدام مفاتيح المرور خلال 4 أشهر مع تحقيق نمو شهري بنسبة% 31. يمكن لمستخدمي Zoho الآن الاستفادة من عمليات تسجيل دخول أسرع وأسهل ومستوى أمان مقاوم للتصيّد الاحتيالي.

التنفيذ باستخدام Credential Manager على Android

إذًا، كيف حققت Zoho هذه النتائج؟ واستخدموا واجهة برمجة التطبيقات Credential Manager من Android، وهي مكتبة Jetpack التي يُنصح بها لتنفيذ المصادقة على Android.

توفر خدمة Credential Manager واجهة برمجة تطبيقات موحدة تبسط التعامل مع طرق المصادقة المختلفة. بدلاً من استخدام واجهات برمجة تطبيقات مختلفة لكلمات المرور ومفاتيح المرور وعمليات تسجيل الدخول الموحَّدة (مثل "تسجيل الدخول باستخدام حساب Google")، يمكنك استخدام واجهة واحدة.

تطلّب تنفيذ مفاتيح المرور في Zoho إجراء تعديلات من جهة العميل ومن جهة الخادم. في ما يلي تفاصيل حول عملية إنشاء مفتاح المرور وتسجيل الدخول وتنفيذها من جهة الخادم.

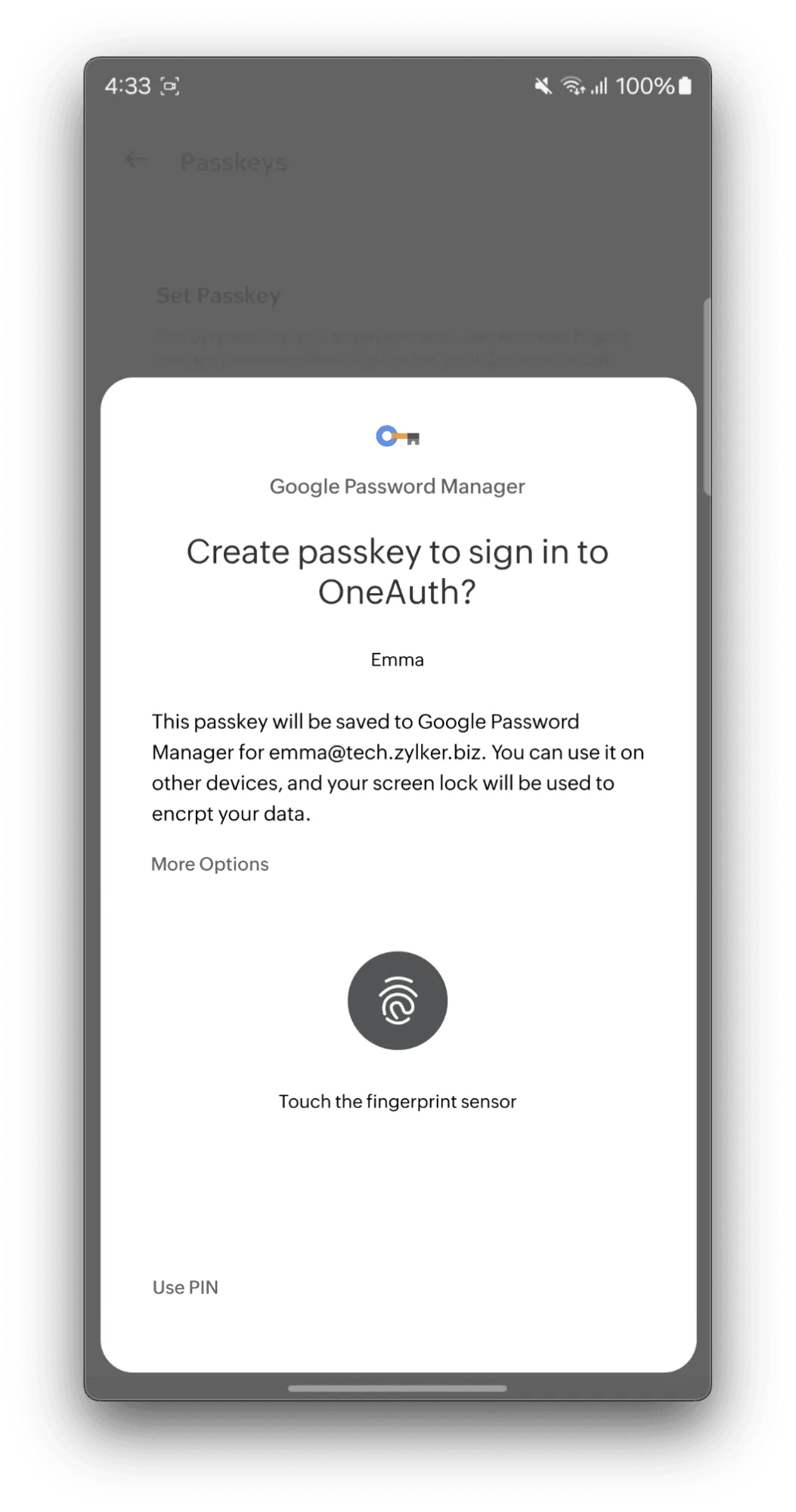

إنشاء مفتاح مرور

لإنشاء مفتاح مرور، يسترد التطبيق أولاً تفاصيل الإعداد من خادم Zoho. تتضمّن هذه العملية مصادقة فريدة، مثل بصمة الإصبع أو التعرّف على الوجه. تستخدم التطبيقات بيانات التحقق من الهوية هذه، المنسَّقة كسلسلة requestJson، لإنشاء CreatePublicKeyCredentialRequest. يستدعي التطبيق بعد ذلك الطريقة credentialManager.createCredential، التي تطلب من المستخدم المصادقة باستخدام قفل شاشة الجهاز (المقاييس الحيوية أو بصمة الإصبع أو رقم التعريف الشخصي أو غير ذلك).

بعد تأكيد المستخدم بنجاح، يتلقّى التطبيق بيانات اعتماد مفتاح المرور الجديد، ويعيد إرسالها إلى خادم Zoho للتحقّق منها، ثم يخزّن الخادم معلومات مفتاح المرور المرتبطة بحساب المستخدم. يرصد التطبيق حالات الفشل أو عمليات الإلغاء التي يجريها المستخدم أثناء العملية ويتعامل معها.

تسجيل الدخول

يبدأ تطبيق Zoho Android عملية تسجيل الدخول باستخدام مفتاح المرور من خلال طلب خيارات تسجيل الدخول، بما في ذلك challenge فريد، من خادم الخلفية في Zoho. يستخدم التطبيق بعد ذلك هذه البيانات لإنشاء GetCredentialRequest، ما يشير إلى أنّه سيتم المصادقة باستخدام مفتاح مرور. بعد ذلك، يستدعي واجهة برمجة التطبيقات CredentialManager.getCredential() في Android باستخدام هذا الطلب. يؤدي هذا الإجراء إلى تشغيل واجهة نظام Android موحّدة، ويُطلب من المستخدم اختيار حساب Zoho (في حال توفّر مفاتيح مرور متعددة) والمصادقة باستخدام قفل الشاشة الذي تم إعداده على الجهاز (بصمة الإصبع أو التعرّف على الوجه أو رقم التعريف الشخصي). بعد إتمام عملية المصادقة بنجاح، يعرض Credential Manager تأكيدًا موقّعًا (إثبات تسجيل الدخول) لتطبيق Zoho. يرسل التطبيق هذا التأكيد إلى خادم Zoho الذي يتحقّق من التوقيع باستخدام المفتاح العام المخزّن للمستخدم ويؤكّد صحة التحدّي، ما يؤدي إلى إكمال عملية تسجيل الدخول الآمنة.

التنفيذ من جهة الخادم

استفادت شركة Zoho من أنّ أنظمة الخلفية لديها متوافقة مع معيار FIDO WebAuthn، ما سهّل عملية التنفيذ من جهة الخادم. ومع ذلك، كانت هناك تعديلات محدّدة ضرورية لدمج وظائف مفتاح المرور بالكامل.

كان التحدي الأكبر هو تعديل نظام وحدة تخزين بيانات الاعتماد. تتطلّب طرق المصادقة الحالية في Zoho، والتي كانت تستخدم في المقام الأول كلمات المرور ومفاتيح أمان FIDO للمصادقة المتعددة العوامل، طرق تخزين مختلفة عن مفاتيح المرور المستندة إلى مفاتيح التشفير العامة. لمعالجة ذلك، نفّذت Zoho مخطط قاعدة بيانات جديدًا مصمّمًا خصيصًا لتخزين المفاتيح العامة الخاصة بمفاتيح المرور والبيانات ذات الصلة بأمان وفقًا لبروتوكولات WebAuthn. تم إنشاء هذا النظام الجديد إلى جانب آلية بحث للتحقّق من صحة بيانات الاعتماد واستردادها استنادًا إلى معلومات المستخدم والجهاز، ما يضمن التوافق مع طرق المصادقة القديمة.

تضمّن تعديل آخر من جهة الخادم إتاحة إمكانية معالجة الطلبات من أجهزة Android. تستخدم طلبات مفتاح المرور الواردة من تطبيقات Android تنسيق مصدر فريدًا (android:apk-key-hash:example) يختلف عن مصادر الويب العادية التي تستخدم تنسيقًا مستندًا إلى معرّف الموارد الموحّد (URI) (https://example.com/app). كان من الضروري تعديل منطق الخادم لتحليل هذا التنسيق بشكل صحيح واستخراج تجزئة بصمة شهادة توقيع التطبيق المستندة إلى SHA-256 والتحقّق من صحتها مقارنةً بقائمة مسجّلة مسبقًا. تضمن خطوة التحقّق هذه أنّ طلبات المصادقة صادرة بالفعل من تطبيق Android من Zoho، كما تحمي من هجمات التصيّد الاحتيالي.

يوضّح مقتطف الرمز البرمجي التالي كيف يتحقّق الخادم من تنسيق المصدر الخاص بنظام التشغيل Android ويتأكّد من صحة تجزئة الشهادة:

val origin: String = clientData.getString("origin")

if (origin.startsWith("android:apk-key-hash:")) {

val originSplit: List<String> = origin.split(":")

if (originSplit.size > 3) {

val androidOriginHashDecoded: ByteArray = Base64.getDecoder().decode(originSplit[3])

if (!androidOriginHashDecoded.contentEquals(oneAuthSha256FingerPrint)) {

throw IAMException(IAMErrorCode.WEBAUTH003)

}

} else {

// Optional: Handle the case where the origin string is malformed }

}

معالجة الأخطاء

نفّذت Zoho آليات فعالة لمعالجة الأخطاء من أجل إدارة الأخطاء التي تظهر للمستخدمين والمطوّرين. ظهر الخطأ الشائع CreateCredentialCancellationException عندما ألغى المستخدمون عملية إعداد مفتاح المرور يدويًا. تتبّعت Zoho معدّل تكرار هذا الخطأ لتقييم التحسينات المحتملة على تجربة المستخدم. استنادًا إلى اقتراحات تجربة المستخدم في Android، اتّخذت Zoho خطوات لتثقيف المستخدمين بشكل أفضل بشأن مفاتيح المرور، والتأكّد من معرفة المستخدمين بتوفّر مفاتيح المرور، وتشجيعهم على استخدامها خلال محاولات تسجيل الدخول اللاحقة.

يوضّح مثال الرمز البرمجي التالي نهج Zoho في التعامل مع أخطاء إنشاء مفاتيح المرور الأكثر شيوعًا:

private fun handleFailure(e: CreateCredentialException) {

val msg = when (e) {

is CreateCredentialCancellationException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_SETUP_CANCELLED", GROUP_NAME)

Analytics.addNonFatalException(e)

"The operation was canceled by the user."

}

is CreateCredentialInterruptedException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_SETUP_INTERRUPTED", GROUP_NAME)

Analytics.addNonFatalException(e)

"Passkey setup was interrupted. Please try again."

}

is CreateCredentialProviderConfigurationException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_PROVIDER_MISCONFIGURED", GROUP_NAME)

Analytics.addNonFatalException(e)

"Credential provider misconfigured. Contact support."

}

is CreateCredentialUnknownException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_SETUP_UNKNOWN_ERROR", GROUP_NAME)

Analytics.addNonFatalException(e)

"An unknown error occurred during Passkey setup."

}

is CreatePublicKeyCredentialDomException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_WEB_AUTHN_ERROR", GROUP_NAME)

Analytics.addNonFatalException(e)

"Passkey creation failed: ${e.domError}"

}

else -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_SETUP_FAILED", GROUP_NAME)

Analytics.addNonFatalException(e)

"An unexpected error occurred. Please try again."

}

}

}

اختبار مفاتيح المرور في بيئات الشبكة الداخلية

واجهت Zoho تحديًا أوليًا في اختبار مفاتيح المرور ضمن بيئة إنترانت مغلقة. تتطلّب عملية إثبات الهوية التي يجريها مدير كلمات المرور في Google باستخدام مفاتيح المرور إمكانية الوصول إلى النطاق العام للتحقّق من صحة نطاق الجهة المعتمِدة. ومع ذلك، لم يتوفّر في بيئة الاختبار الداخلية لشركة Zoho إمكانية الوصول إلى الإنترنت العام، ما أدّى إلى تعذّر إكمال عملية التحقّق وإعاقة اختبار مصادقة مفتاح المرور بنجاح. للتغلّب على هذه المشكلة، أنشأت Zoho بيئة اختبار متاحة للجميع، تضمنت استضافة خادم مؤقت مع ملف رابط مواد العرض وإثبات صحة النطاق.

يوضّح هذا المثال من ملف assetlinks.json المستخدَم في بيئة الاختبار العامة في Zoho كيفية ربط نطاق الطرف المعتمِد بتطبيق Android المحدّد للتحقّق من صحة مفتاح المرور.

[

{

"relation": [

"delegate_permission/common.handle_all_urls",

"delegate_permission/common.get_login_creds"

],

"target": {

"namespace": "android_app",

"package_name": "com.zoho.accounts.oneauth",

"sha256_cert_fingerprints": [

"SHA_HEX_VALUE"

]

}

}

]

التكامل مع خادم FIDO حالي

يستخدم نظام مفاتيح المرور في Android معيار FIDO2 WebAuthn الحديث. يتطلّب هذا المعيار إرسال الطلبات بتنسيق JSON محدّد، ما يساعد في الحفاظ على التناسق بين التطبيقات الأصلية ومنصات الويب. لإتاحة استخدام مفاتيح المرور على أجهزة Android، أجرت Zoho تغييرات طفيفة على التوافق والبنية لإنشاء الطلبات ومعالجتها بشكل صحيح بما يتوافق مع بنية FIDO2 JSON المطلوبة.

تضمّن تحديث الخادم هذا العديد من التعديلات الفنية المحدّدة:

1. تحويل الترميز: يحوّل الخادم ترميز عنوان URL Base64 (شائع الاستخدام في WebAuthn للحقول مثل معرّفات بيانات الاعتماد) إلى ترميز Base64 العادي قبل تخزين البيانات ذات الصلة. يوضّح المقتطف أدناه كيفية ترميز rawId إلى Base64 العادي:

// Convert rawId bytes to a standard Base64 encoded string for storage val base64RawId: String = Base64.getEncoder().encodeToString(rawId.toByteArray())

2- تنسيق قائمة النقل: لضمان معالجة البيانات بشكل متّسق، تتعامل منطق الخادم مع قوائم آليات النقل (مثل USB وNFC وBluetooth التي تحدّد كيفية التواصل مع أداة المصادقة) كمصفوفات JSON.

3- توافق بيانات العميل: عدّل فريق Zoho طريقة ترميز وفك ترميز الحقل clientDataJson على الخادم. يضمن ذلك توافق بنية البيانات بدقة مع توقعات واجهات برمجة التطبيقات الداخلية الحالية في Zoho. يوضّح المثال أدناه جزءًا من منطق الإحالة الناجحة الذي يتم تطبيقه على بيانات العميل قبل أن يعالجها الخادم:

private fun convertForServer(type: String): String {

val clientDataBytes = BaseEncoding.base64().decode(type)

val clientDataJson = JSONObject(String(clientDataBytes, StandardCharsets.UTF_8))

val clientJson = JSONObject()

val challengeFromJson = clientDataJson.getString("challenge")

// 'challenge' is a technical identifier/token, not localizable text.

clientJson.put("challenge", BaseEncoding.base64Url()

.encode(challengeFromJson.toByteArray(StandardCharsets.UTF_8)))

clientJson.put("origin", clientDataJson.getString("origin"))

clientJson.put("type", clientDataJson.getString("type"))

clientJson.put("androidPackageName", clientDataJson.getString("androidPackageName"))

return BaseEncoding.base64().encode(clientJson.toString().toByteArray())

}

إرشادات المستخدم والإعدادات المفضّلة للمصادقة

كان الجزء الأساسي من استراتيجية مفتاح المرور في Zoho هو تشجيع المستخدمين على استخدامها مع توفير المرونة اللازمة للتوافق مع المتطلبات التنظيمية المختلفة. وقد تحقّق ذلك من خلال تصميم واجهة مستخدم دقيق وعناصر تحكّم في السياسات.

أدركت Zoho أنّ المؤسسات لديها احتياجات أمان مختلفة. للتكيّف مع هذا التغيير، نفّذت Zoho ما يلي:

- فرض استخدامها من قِبل المشرف: من خلال لوحة تحكّم المشرف في دليل Zoho، يمكن للمشرفين تحديد مفاتيح المرور كطريقة مصادقة إلزامية وتلقائية لمؤسستهم بأكملها. عند تفعيل هذه السياسة، يُطلب من الموظفين إعداد مفتاح مرور عند تسجيل الدخول في المرة التالية واستخدامه من الآن فصاعدًا.

- اختيار المستخدم: إذا لم تفرض المؤسسة سياسة معيّنة، يحتفظ المستخدمون الفرديون بالتحكّم. يمكنهم اختيار طريقة المصادقة المفضّلة لديهم أثناء تسجيل الدخول، وذلك من خلال اختيار مفاتيح المرور أو الخيارات الأخرى التي تم ضبطها من خلال إعدادات المصادقة.

لجعل استخدام مفاتيح المرور جذابًا ومباشرًا للمستخدمين النهائيين، نفّذت Zoho ما يلي:

- سهولة الإعداد: تم دمج عملية إعداد مفتاح المرور في Zoho مباشرةً في تطبيق Zoho OneAuth للأجهزة الجوّالة (متاح لكل من Android وiOS). يمكن للمستخدمين ضبط مفاتيح المرور بسهولة داخل التطبيق في أي وقت، ما يسهّل عملية الانتقال.

- إمكانية الوصول بشكلٍ متّسق: تم توفير إمكانية استخدام مفاتيح المرور في جميع نقاط الاتصال الرئيسية مع المستخدمين، ما يضمن إمكانية التسجيل والمصادقة باستخدام مفاتيح المرور من خلال:

- تطبيق Zoho OneAuth المتوافق مع الأجهزة الجوّالة (Android وiOS)

- صفحة الحسابات على موقع Zoho الإلكتروني

وقد ضمنت هذه الطريقة إمكانية إعداد واستخدام مفاتيح المرور ودمجها في المنصات التي يستخدمها الموظفون، سواء فرضها المشرف أو اختارها المستخدم. يمكنك الاطّلاع على مزيد من المعلومات حول كيفية إنشاء مسارات مستخدم سلسة للمصادقة باستخدام مفتاح المرور من خلال دليل تجربة المستخدم الشامل لمفاتيح المرور.

التأثير على سرعة المطوّرين وكفاءة الدمج

ساعدت واجهة برمجة التطبيقات Credential Manager، باعتبارها واجهة موحّدة، أيضًا في تحسين إنتاجية المطوّرين مقارنةً بمسارات تسجيل الدخول القديمة. وقد أدّى ذلك إلى تقليل تعقيد التعامل مع طرق المصادقة وواجهات برمجة التطبيقات المتعددة بشكل منفصل، ما أدّى إلى تسريع عملية الدمج من أشهر إلى أسابيع وتقليل أخطاء التنفيذ. وقد أدّى ذلك بشكل جماعي إلى تبسيط عملية تسجيل الدخول وتحسين الموثوقية بشكل عام.

من خلال تنفيذ مفاتيح المرور باستخدام Credential Manager، حقّقت Zoho تحسينات كبيرة وقابلة للقياس في جميع المجالات:

-

تحسينات كبيرة في السرعة

- تسجيل الدخول أسرع بمرتين مقارنةً بالمصادقة التقليدية باستخدام كلمة المرور

- تسجيل الدخول أسرع 4 مرات مقارنةً باسم المستخدم أو رقم الهاتف الجوّال مع المصادقة باستخدام كلمة المرور صالحة لمرة واحدة (OTP) عبر البريد الإلكتروني أو الرسائل القصيرة

- تسجيل الدخول أسرع 6 مرات مقارنةً بتسجيل الدخول باستخدام اسم المستخدم وكلمة المرور وكلمة المرور لمرة واحدة (OTP) عبر الرسائل القصيرة أو تطبيق المصادقة

-

انخفاض تكاليف الدعم

- انخفاض عدد طلبات الدعم المتعلقة بكلمات المرور، خاصةً كلمات المرور المنسية

- انخفاض التكاليف المرتبطة بالمصادقة الثنائية المستندة إلى الرسائل القصيرة، إذ يمكن للمستخدمين الحاليين إعدادها مباشرةً باستخدام مفاتيح المرور

-

زيادة معدّل استخدام الميزة وتعزيز الأمان:

- تضاعف عدد عمليات تسجيل الدخول باستخدام مفتاح مرور في 4 أشهر فقط، ما يشير إلى أنّ المستخدمين يفضّلون هذه الطريقة.

- يتم توفير الحماية الكاملة للمستخدمين الذين ينتقلون إلى استخدام مفاتيح المرور من التهديدات الشائعة المتعلقة بالتصيّد الاحتيالي واختراق كلمات المرور.

- مع زيادة في معدّل الاستخدام بنسبة% 31 على أساس شهري، يستفيد المزيد من المستخدمين يوميًا من الأمان المحسّن ضد الثغرات الأمنية، مثل التصيّد الاحتيالي وعمليات تبديل شرائح SIM.

الاقتراحات وأفضل الممارسات

لإعداد مفاتيح المرور بنجاح على Android، على المطوّرين مراعاة أفضل الممارسات التالية:

-

الاستفادة من واجهة برمجة التطبيقات Credential Manager API على Android:

- تسهّل "Credential Manager" عملية استرداد بيانات الاعتماد، ما يقلّل من الجهد الذي يبذله المطوّر ويضمن تجربة مصادقة موحّدة.

- يتعامل مع كلمات المرور ومفاتيح المرور وبيانات تعريف تسجيل الدخول الموحّدة في واجهة واحدة.

-

ضمان اتساق ترميز البيانات أثناء نقل البيانات من حلول مصادقة الهوية السريعة على الإنترنت (FIDO) الأخرى:

- تأكَّد من التعامل مع التنسيق المتسق لجميع المدخلات/المخرجات أثناء نقل البيانات من حلول مصادقة FIDO الأخرى، مثل مفاتيح أمان FIDO.

-

تحسين معالجة الأخطاء وتسجيلها:

- اتّخِذ إجراءات فعالة لمعالجة الأخطاء لتوفير تجربة سلسة للمستخدمين.

- قدِّم رسائل خطأ مترجَمة واستخدِم سجلّات مفصّلة لتصحيح الأخطاء وحلّ المشاكل غير المتوقّعة.

-

تثقيف المستخدمين بشأن خيارات استرداد مفتاح المرور:

- منع سيناريوهات حظر الحساب من خلال توجيه المستخدمين بشكل استباقي بشأن خيارات استرداد الحساب

-

مراقبة مقاييس الاستخدام وملاحظات المستخدمين:

- تتبُّع تفاعل المستخدمين ومعدّلات استخدام مفتاح المرور ومعدّلات نجاح تسجيل الدخول لمواصلة تحسين تجربة المستخدم

- إجراء اختبار A/B على مسارات المصادقة المختلفة لتحسين الإحالة الناجحة والاحتفاظ بالمستخدمين

توفّر مفاتيح المرور، إلى جانب واجهة برمجة التطبيقات Android Credential Manager API، حلاً موحّدًا وفعّالاً للمصادقة يعزّز الأمان مع تبسيط تجربة المستخدم. تحدّ مفاتيح المرور بشكل كبير من مخاطر التصيّد الاحتيالي وسرقة بيانات الاعتماد والوصول غير المصرَّح به. ننصح المطوّرين بتجربة هذه الميزة في تطبيقاتهم وتوفير أكثر طرق المصادقة أمانًا للمستخدمين.

بدء استخدام مفاتيح المرور وCredential Manager

يمكنك تجربة مفاتيح المرور وCredential Manager على Android باستخدام نموذج الرمز البرمجي المتاح للجميع.

إذا كانت لديك أي أسئلة أو مشاكل، يمكنك مشاركتها معنا من خلال أداة تتبُّع المشاكل في بيانات اعتماد Android.

متابعة القراءة

-

دراسات الحالة

استفادت شركة Uber من واجهة برمجة التطبيقات Android Restore Credentials API لتبسيط عملية تسجيل الدخول على الأجهزة الجديدة، وتوقّعت انخفاض عدد عمليات تسجيل الدخول اليدوية بمقدار 4 ملايين عملية سنويًا وزيادة معدّل الاحتفاظ بالمستخدمين.

Niharika Arora • مدة القراءة: 5 دقائق

-

دراسات الحالة

من الأخبار العاجلة والترفيه إلى الرياضة والسياسة، X هو تطبيق وسائط اجتماعية يهدف إلى مساعدة ما يقرب من 500 مليون مستخدم حول العالم في الحصول على القصة الكاملة مع كل التعليقات المباشرة.

Niharika Arora • قراءة لمدة 3 دقائق

-

دراسات الحالة

Monzo هو بنك رقمي في المملكة المتحدة يضم 15 مليون عميل، وما زال عدد عملائه في ازدياد. مع توسّع التطبيق، أدرك فريق الهندسة أنّ وقت بدء تشغيل التطبيق يمثّل مجالًا مهمًا للتحسين، ولكنّه كان قلقًا من أنّ ذلك سيتطلّب إجراء تغييرات كبيرة على قاعدة الرموز البرمجية.

Ben Weiss • مدة القراءة: دقيقتان

البقاء على اطّلاع على آخر التحديثات

يمكنك تلقّي أحدث الإحصاءات حول تطوير تطبيقات Android في بريدك الوارد أسبوعيًا.