پلتفرم اندروید ۱۷ شامل تغییرات رفتاری است که ممکن است بر برنامه شما تأثیر بگذارد. تغییرات رفتاری زیر برای همه برنامهها هنگام اجرا در اندروید ۱۷، صرف نظر از targetSdkVersion ، اعمال میشود. شما باید برنامه خود را آزمایش کنید و سپس در صورت لزوم، آن را برای پشتیبانی از این تغییرات، در صورت لزوم، اصلاح کنید.

حتماً فهرست تغییرات رفتاری که فقط بر برنامههای اندروید ۱۷ تأثیر میگذارند را نیز بررسی کنید.

قابلیتهای اصلی

اندروید ۱۷ (سطح API ۳۷) شامل تغییرات زیر است که قابلیتهای اصلی مختلف سیستم اندروید را اصلاح یا گسترش میدهد.

محدودیتهای حافظه برنامه

اندروید ۱۷ محدودیتهای حافظه برنامه را بر اساس کل رم دستگاه معرفی میکند تا محیطی پایدارتر و قطعیتر برای برنامهها و کاربران اندروید ایجاد کند. در اندروید ۱۷، محدودیتها به صورت محافظهکارانه تنظیم میشوند تا خطوط پایه سیستم ایجاد شوند و نشتهای شدید حافظه و سایر موارد پرت را قبل از اینکه باعث بیثباتی در کل سیستم شوند و منجر به لکنت رابط کاربری، تخلیه بیشتر باتری و از کار افتادن برنامهها شوند، هدف قرار دهند. در حالی که پیشبینی میکنیم تأثیر حداقلی بر اکثر قریب به اتفاق جلسات برنامه داشته باشد، بهترین شیوههای حافظه زیر را توصیه میکنیم، از جمله ایجاد یک خط پایه برای حافظه.

شما میتوانید با فراخوانی getDescription در ApplicationExitInfo مشخص کنید که آیا session برنامه شما تحت تأثیر قرار گرفته است یا خیر؛ اگر برنامه شما تحت تأثیر قرار گرفته باشد، دلیل خروج REASON_OTHER خواهد بود و توضیحات شامل رشته "MemoryLimiter:AnonSwap" به همراه سایر اطلاعات خواهد بود. همچنین میتوانید از پروفایلینگ مبتنی بر trigger با TRIGGER_TYPE_ANOMALY برای دریافت heap dumpهایی که هنگام رسیدن به محدودیت حافظه جمعآوری میشوند، استفاده کنید.

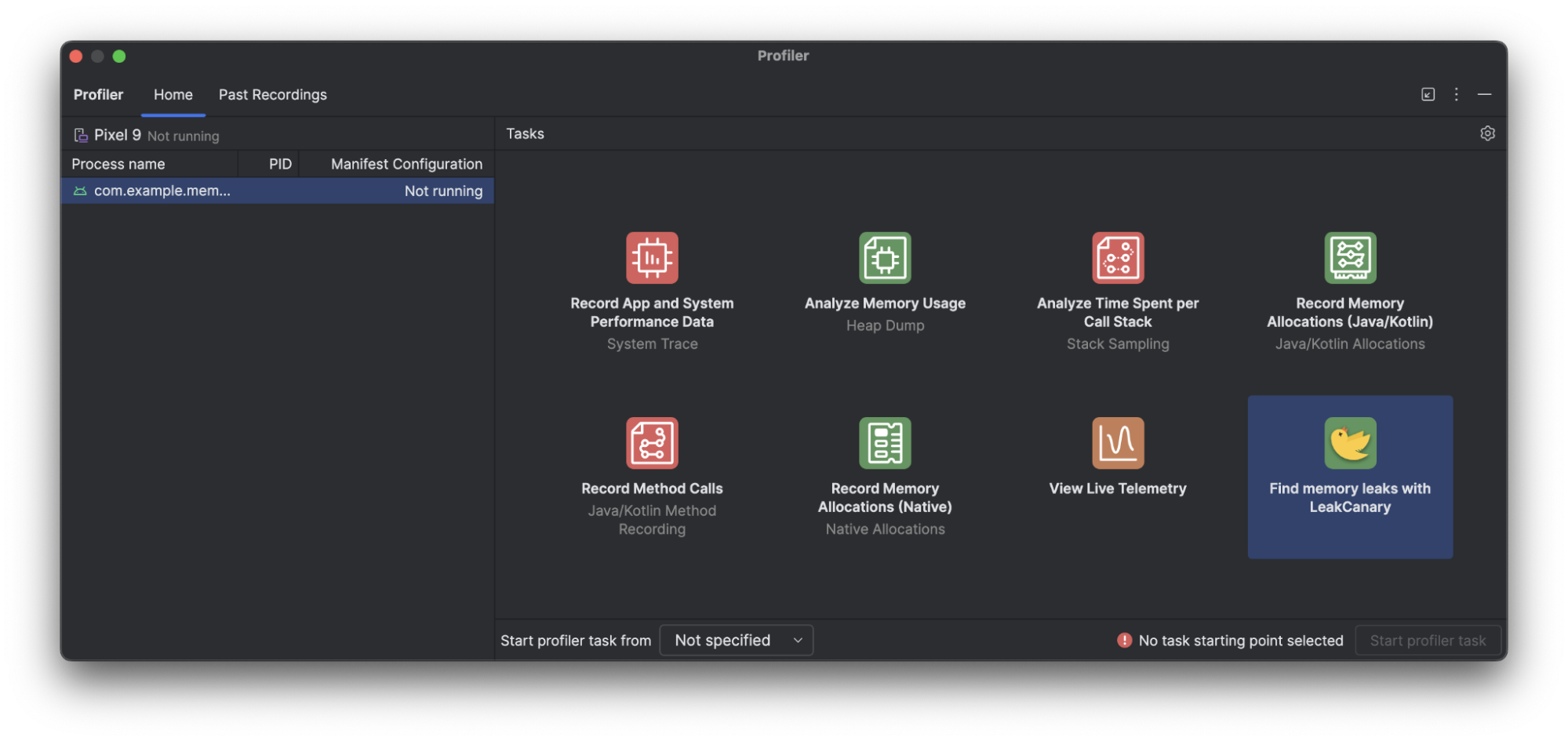

برای کمک به شما در یافتن نشتیهای حافظه، اندروید استودیو پاندا ادغام LeakCanary را مستقیماً در Android Studio Profiler به عنوان یک وظیفه اختصاصی اضافه میکند، که در IDE زمینهسازی شده و کاملاً با کد منبع شما یکپارچه شده است.

امنیت

اندروید ۱۷ شامل بهبودهای زیر در امنیت دستگاه و برنامهها است.

طرح منسوخشدهی usesClearTraffic

در نسخههای آینده، قصد داریم عنصر usesCleartextTraffic را منسوخ کنیم. برنامههایی که نیاز به برقراری اتصالات رمزگذاری نشده (HTTP) دارند، باید به استفاده از یک فایل پیکربندی امنیت شبکه مهاجرت کنند، که به شما امکان میدهد مشخص کنید برنامه شما برای برقراری اتصالات cleartext به کدام دامنهها نیاز دارد.

توجه داشته باشید که فایلهای پیکربندی امنیت شبکه فقط در سطوح API 24 و بالاتر پشتیبانی میشوند. اگر برنامه شما حداقل سطح API کمتر از 24 دارد، باید هر دو کار زیر را انجام دهید:

- ویژگی

usesCleartextTrafficرا رویtrueتنظیم کنید. - استفاده از فایل پیکربندی شبکه

اگر حداقل سطح API برنامه شما ۲۴ یا بالاتر است، میتوانید از یک فایل پیکربندی شبکه استفاده کنید و نیازی به تنظیم usesCleartextTraffic ندارید.

محدود کردن مجوزهای ضمنی URI

در حال حاضر، اگر یک برنامه، یک intent را با یک URI که دارای اکشن Send ، SendMultiple یا ImageCapture است، اجرا کند، سیستم به طور خودکار مجوزهای خواندن و نوشتن URI را به برنامه هدف اعطا میکند. ما قصد داریم این رفتار را در اندروید ۱۸ تغییر دهیم. به همین دلیل، توصیه میکنیم که برنامهها به جای تکیه بر سیستم برای اعطای مجوزهای URI مربوطه، آنها را صریحاً اعطا کنند.

محدودیتهای فروشگاه کلید در هر برنامه

Apps should avoid creating excessive numbers of keys in Android Keystore, because it is a shared resource for all apps on the device. Beginning with Android 17, the system enforces a limit on the number of keys an app can own. The limit is 50,000 keys for non-system apps targeting Android 17 (API level 37) or higher, and 200,000 keys for all other apps. System apps have a limit of 200,000 keys, regardless of which API level they target.

If an app attempts to create keys beyond the limit, the creation fails with a

KeyStoreException. The exception's message string contains information

about the key limit. If the app calls getNumericErrorCode() on the

exception, the return value depends on what API level the app targets:

- Apps targeting Android 17 (API level 37) or higher:

getNumericErrorCode()returns the newERROR_TOO_MANY_KEYSvalue. - All other apps:

getNumericErrorCode()returnsERROR_INCORRECT_USAGE.

مسدود کردن ترافیک loopback بین پروفایلی

از اندروید ۱۷ به بعد، ترافیک loopback بین پروفایلها دیگر به طور پیشفرض مجاز نیست. ترافیک loopback در همان پروفایل تحت تأثیر قرار نمیگیرد. این تغییر برای همه برنامههایی که روی اندروید ۱۷ یا بالاتر اجرا میشوند، صرف نظر از اینکه برنامه چه سطح API را هدف قرار میدهد، اعمال میشود.

تجربه کاربری و رابط کاربری سیستم

اندروید ۱۷ شامل تغییرات زیر است که برای ایجاد یک تجربه کاربری سازگارتر و شهودیتر در نظر گرفته شدهاند.

بازیابی قابلیت مشاهده پیشفرض IME پس از چرخش

از اندروید ۱۷ به بعد، وقتی پیکربندی دستگاه تغییر میکند (مثلاً از طریق چرخش) و این تغییر توسط خود برنامه مدیریت نمیشود، قابلیت مشاهده IME قبلی بازیابی نمیشود.

اگر برنامه شما دچار تغییر پیکربندی شود که قادر به مدیریت آن نباشد و برنامه نیاز داشته باشد که صفحهکلید پس از تغییر قابل مشاهده باشد، باید صریحاً این درخواست را ارائه دهید. میتوانید این درخواست را به یکی از روشهای زیر انجام دهید:

- ویژگی

android:windowSoftInputModeرا رویstateAlwaysVisibleتنظیم کنید. - به صورت برنامهنویسی، صفحهکلید نرمافزاری را در متد

onCreate()مربوط به activity خود درخواست کنید، یا متدonConfigurationChanged()را اضافه کنید.

ورودی انسانی

اندروید ۱۷ شامل تغییرات زیر است که بر نحوه تعامل برنامهها با دستگاههای ورودی انسان مانند صفحهکلید و تاچپد تأثیر میگذارد.

تاچپدها به طور پیشفرض رویدادهای نسبی را هنگام گرفتن اشارهگر نمایش میدهند

از اندروید ۱۷ به بعد، اگر برنامهای با استفاده از View.requestPointerCapture() درخواست ضبط اشارهگر را داشته باشد و کاربر از تاچپد استفاده کند، سیستم حرکت اشارهگر و حرکات پیمایش را از لمسهای کاربر تشخیص میدهد و آنها را به همان روشی که حرکات اشارهگر و چرخ اسکرول از یک ماوس ضبط شده انجام میشود، به برنامه گزارش میدهد. در بیشتر موارد، این امر نیاز برنامههایی که از ماوسهای ضبط شده پشتیبانی میکنند را برای اضافه کردن منطق مدیریت ویژه برای تاچپدها برطرف میکند. برای جزئیات بیشتر، به مستندات View.POINTER_CAPTURE_MODE_RELATIVE مراجعه کنید.

پیش از این، سیستم تلاشی برای تشخیص حرکات از صفحه لمسی نمیکرد و در عوض، مکانهای خام و قطعی انگشت را با فرمتی مشابه لمسهای صفحه لمسی به برنامه تحویل میداد. اگر برنامهای هنوز به این دادههای قطعی نیاز دارد، باید به جای آن، متد جدید View.requestPointerCapture(int) را با View.POINTER_CAPTURE_MODE_ABSOLUTE فراخوانی کند.

رسانه

اندروید ۱۷ شامل تغییرات زیر در رفتار رسانهای است.

تقویت صدای پسزمینه

با شروع اندروید ۱۷، چارچوب صوتی محدودیتهایی را در تعاملات صوتی پسزمینه از جمله پخش صدا، درخواستهای فوکوس صدا و APIهای تغییر صدا اعمال میکند تا اطمینان حاصل شود که این تغییرات عمداً توسط کاربر آغاز میشوند.

اگر برنامه سعی کند APIهای صوتی را در حالی که برنامه در چرخه حیات معتبری نیست، فراخوانی کند، APIهای پخش صدا و تغییر صدا بدون ایجاد استثنا یا ارائه پیام خطا، بیصدا با شکست مواجه میشوند. API فوکوس صوتی با کد نتیجه AUDIOFOCUS_REQUEST_FAILED با شکست مواجه میشود.

برای اطلاعات بیشتر، از جمله استراتژیهای کاهش، به مقاومسازی صدای پسزمینه مراجعه کنید.

اتصال

اندروید ۱۷ شامل تغییرات زیر برای بهبود اتصال دستگاه است.

جفتسازی مجدد خودکار برای از دست رفتن اتصال بلوتوث

Android 17 introduces autonomous re-pairing, a system-level enhancement designed to automatically resolve Bluetooth bond loss.

Previously, if a bond was lost, users had to manually navigate to Settings to unpair and then re-pair the peripheral. This feature builds upon the security improvement of Android 16 by allowing the system to re-establish bonds in the background without requiring users to manually navigate to Settings to unpair and re-pair peripherals.

While most apps will not require code changes, developers should be aware of the following behavior changes in Bluetooth stack:

- New pairing context: The

ACTION_PAIRING_REQUESTnow includes theEXTRA_PAIRING_CONTEXTextra which allows apps to distinguish between a standard pairing request and an autonomous system-initiated re-pairing attempt. - Conditional key updates: Existing security keys will only be replaced if the re-pairing is successful and new connection meets or exceeds the security level of the previous bond.

- Modified intent timing: The

ACTION_KEY_MISSINGintent is now broadcast only if the autonomous re-pairing attempt fails. This reduces unnecessary error handling in the app if the system successfully recovers the bond in the background. - User notification: The system manages re-pairing via new UI notifications and dialogs. Users will be prompted to confirm the re-pairing attempt to ensure they are aware of the reconnection.

Peripheral device manufacturers and companion app developers should verify that hardware and app gracefully handle bond transitions. To test this behavior, simulate a remote bond loss using either of the following methods:

- Manually remove the bond information from the peripheral device

- Manually unpair the device in: Settings > Connected devices