Android 개발자는 보안을 강화하고 사용자 환경을 개선하며 개발을 간소화할 방법을 끊임없이 찾고 있습니다. 보안과 원활한 환경에 중점을 둔 포괄적인 클라우드 기반 소프트웨어 제품군인 Zoho는 OneAuth Android 앱에 패스키를 도입하여 상당한 개선을 이루었습니다.

2024년에 패스키를 통합한 이후 Zoho는 이전 방법보다 최대 6배 빠른 로그인 속도 와 패스키 채택률 31% 의 전월 대비 (MoM) 성장 을 달성했습니다.

이 우수사례에서는 인증 문제를 해결하기 위해 Zoho가 패스키와 Android의 Credential Manager API를 채택한 방법을 살펴봅니다. 기술 구현 프로세스를 자세히 설명하고 영향력 있는 결과를 강조합니다.

인증 문제 해결

Zoho는 여러 인증 방법을 조합하여 사용자 계정을 보호합니다. 여기에는 푸시 알림, QR 코드, 시간 기반 일회용 비밀번호 (TOTP)를 사용하여 비밀번호 기반 인증과 비밀번호 없는 인증을 모두 지원하는 자체 다중 인증 (MFA) 솔루션인 Zoho OneAuth가 포함되었습니다. Zoho는 제휴 로그인도 지원하여 보안 보장 마크업 언어 (SAML) 및 기타 서드 파티 ID 제공업체를 통한 인증을 허용했습니다.

챌린지

Zoho는 많은 조직과 마찬가지로 운영 부담을 줄이면서 인증 보안과 사용자 환경을 개선하는 것을 목표로 했습니다. 패스키를 채택하게 된 주요 챌린지는 다음과 같습니다.

- 보안 취약점: 기존의 비밀번호 기반 방법은 사용자를 피싱 공격과 비밀번호 유출에 취약하게 만들었습니다.

- 사용자 불편: 비밀번호 피로로 인해 비밀번호를 잊어버리고, 불만을 느끼며, 번거로운 복구 프로세스에 대한 의존도가 높아졌습니다.

- 운영 비효율성: 비밀번호 재설정 및 MFA 문제를 처리하는 데 상당한 지원 오버헤드가 발생했습니다.

- 확장성 문제: 사용자 기반이 증가함에 따라 더 안전하고 효율적인 인증 솔루션이 필요했습니다.

패스키로 전환한 이유는 무엇인가요?

패스키는 보안과 사용자 환경을 크게 개선하는 비밀번호 없는 접근 방식을 제공하여 인증 문제를 해결하기 위해 Zoho의 앱에 구현되었습니다. 이 솔루션은 피싱 방지 인증, 클라우드 동기화 사용자 인증 정보를 활용하여 교차 기기에서 손쉽게 액세스할 수 있으며, 생체 인식 (예: 지문 또는 얼굴 인식), PIN 또는 패턴을 사용하여 안전하게 로그인할 수 있으므로 기존 비밀번호와 관련된 취약점과 불편함을 줄입니다.

인증 관리자를 사용하여 패스키를 채택함으로써 Zoho는 로그인 시간을 최대 6배 단축하고, 비밀번호 관련 지원 비용을 절감했으며, 강력한 사용자 채택을 확인했습니다. 4개월 만에 패스키 로그인 수가 두 배로 증가했으며 MoM 성장률은 31% 였습니다. 이제 Zoho 사용자는 더 빠르고 쉬운 로그인과 피싱 방지 보안 을 누릴 수 있습니다.

Android의 인증 관리자를 사용한 구현

그렇다면 Zoho는 이러한 결과를 어떻게 달성했을까요? Zoho는 Android에서 인증을 구현하기 위해 권장되는 Jetpack 라이브러리인 Android의 Credential Manager API를 사용했습니다.

인증 관리자는 다양한 인증 방법의 처리를 간소화하는 통합 API를 제공합니다. 비밀번호, 패스키, 제휴 로그인 (예: Google 계정으로 로그인)에 대해 서로 다른 API를 관리하는 대신 단일 인터페이스를 사용합니다.

Zoho에서 패스키를 구현하려면 클라이언트 측과 서버 측 모두 조정해야 했습니다. 다음은 패스키 생성, 로그인, 서버 측 구현 프로세스를 자세히 분석한 것입니다.

패스키 생성

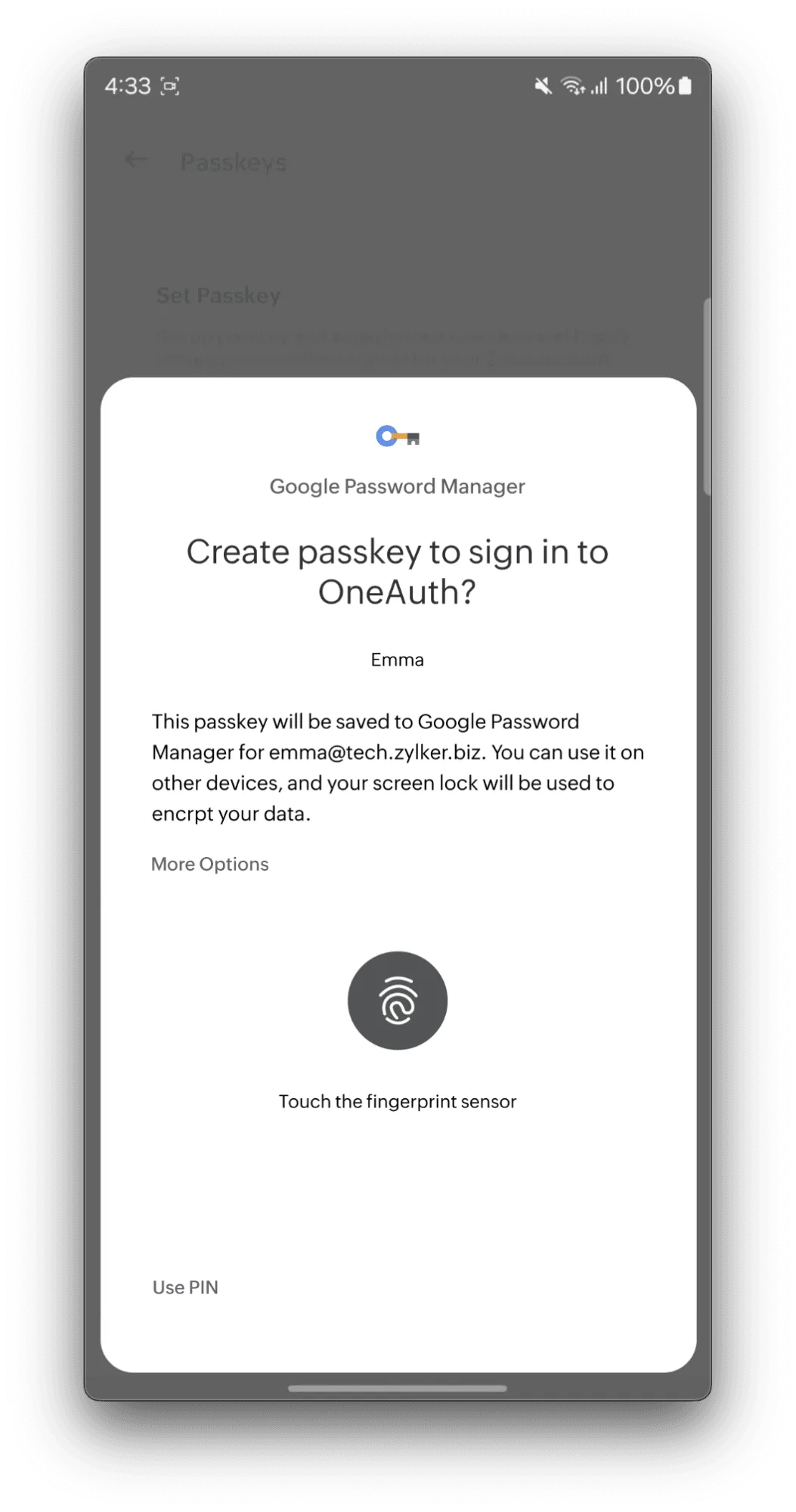

패스키를 만들려면 앱이 먼저 Zoho의 서버에서 구성 세부정보를 가져옵니다. 이 프로세스에는 지문 또는 얼굴 인식과 같은 고유한 확인이 포함됩니다. requestJson 문자열 형식의 이 인증 데이터는 앱에서 CreatePublicKeyCredentialRequest를 빌드하는 데 사용됩니다. 그런 다음 앱은 credentialManager.createCredential 메서드를 호출하여 사용자에게 기기 화면 잠금 (생체 인식, 지문, PIN 등)을 사용하여 인증하라는 메시지를 표시합니다.

사용자가 확인하면 앱은 새 패스키 사용자 인증 정보 데이터를 수신하여 확인을 위해 Zoho의 서버로 다시 전송하고 서버는 사용자 계정에 연결된 패스키 정보를 저장합니다. 프로세스 중에 발생하는 실패 또는 사용자 취소는 앱에서 포착하여 처리합니다.

로그인

Zoho Android 앱은 Zoho의 백엔드 서버에서 고유한 challenge를 포함한 로그인 옵션을 요청하여 패스키 로그인 프로세스를 시작합니다. 그런 다음 앱은 이 데이터를 사용하여 패스키로 인증할 것임을 나타내는 GetCredentialRequest를 구성합니다. 그런 다음 이 요청으로 Android CredentialManager.getCredential() API를 호출합니다. 이 작업은 표준화된 Android 시스템 인터페이스를 트리거하여 사용자에게 Zoho 계정 (패스키가 여러 개 있는 경우)을 선택하고 기기의 구성된 화면 잠금 (지문, 얼굴 스캔 또는 PIN)을 사용하여 인증하라는 메시지를 표시합니다. 인증에 성공하면 인증 관리자는 서명된 어설션 (로그인 증명)을 Zoho 앱에 반환합니다. 앱은 이 어설션을 Zoho의 서버로 전달하고, 서버는 사용자의 저장된 공개 키에 대해 서명을 확인하고 챌린지를 검증하여 안전한 로그인 프로세스를 완료합니다.

서버 측 구현

Zoho는 백엔드 시스템이 이미 FIDO WebAuthn을 준수하고 있어 패스키 지원으로 전환하는 데 도움이 되었으며, 서버 측 구현 프로세스를 간소화했습니다. 그러나 패스키 기능을 완전히 통합하려면 특정 수정사항이 여전히 필요했습니다.

가장 중요한 도전과제는 사용자 인증 정보 저장 시스템을 조정하는 것이었습니다. Zoho의 기존 인증 방법은 주로 다중 인증에 비밀번호와 FIDO 보안 키를 사용했는데, 이는 암호화 공개 키를 기반으로 하는 패스키와는 다른 저장 접근 방식을 필요로 했습니다. 이 문제를 해결하기 위해 Zoho는 WebAuthn 프로토콜에 따라 패스키 공개 키와 관련 데이터를 안전하게 저장하도록 특별히 설계된 새로운 데이터베이스 스키마를 구현했습니다. 이 새로운 시스템은 사용자 및 기기 정보를 기반으로 사용자 인증 정보를 검증하고 가져오는 조회 메커니즘과 함께 구축되어 이전 인증 방법과의 이전 버전과의 호환성을 보장했습니다.

또 다른 서버 측 조정은 Android 기기의 요청을 처리하는 기능을 구현하는 것이었습니다. Android 앱에서 발생하는 패스키 요청은 URI 기반 형식 (https://example.com/app)을 사용하는 표준 웹 출처와는 다른 고유한 출처 형식 (android:apk-key-hash:example)을 사용합니다. 이 형식을 올바르게 파싱하고, 앱의 서명 인증서의 SHA-256 지문 해시를 추출하고, 사전 등록된 목록에 대해 이를 검증하도록 서버 로직을 업데이트해야 했습니다. 이 검증 단계를 통해 인증 요청이 Zoho의 Android 앱에서 실제로 발생하고 피싱 공격으로부터 보호할 수 있습니다.

이 코드 스니펫은 서버가 Android 관련 출처 형식을 확인하고 인증서 해시를 검증하는 방법을 보여줍니다.

val origin: String = clientData.getString("origin")

if (origin.startsWith("android:apk-key-hash:")) {

val originSplit: List<String> = origin.split(":")

if (originSplit.size > 3) {

val androidOriginHashDecoded: ByteArray = Base64.getDecoder().decode(originSplit[3])

if (!androidOriginHashDecoded.contentEquals(oneAuthSha256FingerPrint)) {

throw IAMException(IAMErrorCode.WEBAUTH003)

}

} else {

// Optional: Handle the case where the origin string is malformed }

}

오류 처리

Zoho는 사용자 대상 오류와 개발자 대상 오류를 모두 관리하기 위해 강력한 오류 처리 메커니즘을 구현했습니다. 사용자가 패스키 설정을 수동으로 취소하면 일반적인 오류인 CreateCredentialCancellationException이 표시되었습니다. Zoho는 이 오류의 발생 빈도를 추적하여 잠재적인 UX 개선사항을 평가했습니다. Android의 UX 권장사항에 따라 Zoho는 사용자에게 패스키에 대해 더 잘 교육하고, 사용자가 패스키 사용 가능 여부를 인식하도록 하며, 후속 로그인 시도 중에 패스키 채택을 촉진하기 위한 조치를 취했습니다.

이 코드 예시는 Zoho가 가장 일반적인 패스키 생성 오류를 처리한 접근 방식을 보여줍니다.

private fun handleFailure(e: CreateCredentialException) {

val msg = when (e) {

is CreateCredentialCancellationException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_SETUP_CANCELLED", GROUP_NAME)

Analytics.addNonFatalException(e)

"The operation was canceled by the user."

}

is CreateCredentialInterruptedException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_SETUP_INTERRUPTED", GROUP_NAME)

Analytics.addNonFatalException(e)

"Passkey setup was interrupted. Please try again."

}

is CreateCredentialProviderConfigurationException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_PROVIDER_MISCONFIGURED", GROUP_NAME)

Analytics.addNonFatalException(e)

"Credential provider misconfigured. Contact support."

}

is CreateCredentialUnknownException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_SETUP_UNKNOWN_ERROR", GROUP_NAME)

Analytics.addNonFatalException(e)

"An unknown error occurred during Passkey setup."

}

is CreatePublicKeyCredentialDomException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_WEB_AUTHN_ERROR", GROUP_NAME)

Analytics.addNonFatalException(e)

"Passkey creation failed: ${e.domError}"

}

else -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_SETUP_FAILED", GROUP_NAME)

Analytics.addNonFatalException(e)

"An unexpected error occurred. Please try again."

}

}

}

인트라넷 환경에서 패스키 테스트

Zoho는 폐쇄형 인트라넷 환경에서 패스키를 테스트하는 데 초기 챌린지에 직면했습니다. 패스키의 Google 비밀번호 관리자 확인 프로세스에는 의존 당사자 (RP) 도메인을 검증하기 위한 공개 도메인 액세스가 필요합니다. 그러나 Zoho의 내부 테스트 환경에는 이 공개 인터넷 액세스가 없어 확인 프로세스가 실패하고 패스키 인증 테스트가 성공적으로 진행되지 않았습니다. 이 문제를 해결하기 위해 Zoho는 애셋 링크 파일과 도메인 검증이 포함된 임시 서버 호스팅을 포함하여 공개적으로 액세스할 수 있는 테스트 환경을 만들었습니다.

Zoho의 공개 테스트 환경에서 사용되는 assetlinks.json 파일의 이 예시는 패스키 검증을 위해 의존 당사자 도메인을 지정된 Android 앱과 연결하는 방법을 보여줍니다.

[

{

"relation": [

"delegate_permission/common.handle_all_urls",

"delegate_permission/common.get_login_creds"

],

"target": {

"namespace": "android_app",

"package_name": "com.zoho.accounts.oneauth",

"sha256_cert_fingerprints": [

"SHA_HEX_VALUE"

]

}

}

]

기존 FIDO 서버와 통합

Android의 패스키 시스템은 최신 FIDO2 WebAuthn 표준을 활용합니다. 이 표준에는 특정 JSON 형식의 요청이 필요하며, 이는 기본 애플리케이션과 웹 플랫폼 간의 일관성을 유지하는 데 도움이 됩니다. Android 패스키 지원을 사용 설정하기 위해 Zoho는 필요한 FIDO2 JSON 구조를 준수하는 요청을 올바르게 생성하고 처리하기 위해 호환성 및 구조적 변경사항을 약간 적용했습니다.

이 서버 업데이트에는 다음과 같은 여러 가지 특정 기술 조정이 포함되었습니다.

1. 인코딩 변환: 서버는 관련 데이터를 저장하기 전에 Base64 URL 인코딩 (WebAuthn에서 사용자 인증 정보 ID와 같은 필드에 일반적으로 사용됨)을 표준 Base64 인코딩으로 변환합니다. 아래 스니펫은 rawId가 표준 Base64로 인코딩될 수 있는 방법을 보여줍니다.

// Convert rawId bytes to a standard Base64 encoded string for storage val base64RawId: String = Base64.getEncoder().encodeToString(rawId.toByteArray())

2. 전송 목록 형식: 일관된 데이터 처리를 보장하기 위해 서버 로직은 인증자가 통신하는 방법을 지정하는 전송 메커니즘 목록 (예: USB, NFC, 블루투스)을 JSON 배열로 처리합니다.

3. 클라이언트 데이터 정렬: Zoho팀은 서버가 clientDataJson 필드를 인코딩하고 디코딩하는 방식을 조정했습니다. 이렇게 하면 데이터 구조가 Zoho의 기존 내부 API의 기대치와 정확히 일치합니다. 아래 예시는 서버가 처리하기 전에 클라이언트 데이터에 적용되는 변환 로직의 일부를 보여줍니다.

private fun convertForServer(type: String): String {

val clientDataBytes = BaseEncoding.base64().decode(type)

val clientDataJson = JSONObject(String(clientDataBytes, StandardCharsets.UTF_8))

val clientJson = JSONObject()

val challengeFromJson = clientDataJson.getString("challenge")

// 'challenge' is a technical identifier/token, not localizable text.

clientJson.put("challenge", BaseEncoding.base64Url()

.encode(challengeFromJson.toByteArray(StandardCharsets.UTF_8)))

clientJson.put("origin", clientDataJson.getString("origin"))

clientJson.put("type", clientDataJson.getString("type"))

clientJson.put("androidPackageName", clientDataJson.getString("androidPackageName"))

return BaseEncoding.base64().encode(clientJson.toString().toByteArray())

}

사용자 안내 및 인증 환경설정

Zoho의 패스키 전략의 핵심은 다양한 조직 요구사항에 맞게 유연성을 제공하면서 사용자 채택을 장려하는 것이었습니다. 이는 신중한 UI 디자인과 정책 제어를 통해 달성되었습니다.

Zoho는 조직마다 보안 요구사항이 다르다는 것을 인식했습니다. 이를 수용하기 위해 Zoho는 다음을 구현했습니다.

- 관리자 시행: 관리자는 Zoho 디렉터리 관리 패널을 통해 패스키를 전체 조직의 필수 기본 인증 방법으로 지정할 수 있습니다. 이 정책이 사용 설정되면 직원은 다음에 로그인할 때 패스키를 설정하고 앞으로 이를 사용해야 합니다.

- 사용자 선택: 조직에서 특정 정책을 시행하지 않는 경우 개별 사용자가 제어권을 유지합니다. 사용자는 로그인 중에 선호하는 인증 방법을 선택할 수 있으며, 인증 설정을 통해 패스키 또는 기타 구성된 옵션 중에서 선택할 수 있습니다.

최종 사용자가 패스키를 채택하도록 매력적이고 간단하게 만들기 위해 Zoho는 다음을 구현했습니다.

- 간편한 설정: Zoho는 패스키 설정을 Android와 iOS 모두에서 사용할 수 있는 Zoho OneAuth 모바일 앱에 직접 통합했습니다. 사용자는 언제든지 앱 내에서 패스키를 편리하게 구성하여 전환을 원활하게 할 수 있습니다.

- 일관된 액세스: 패스키 지원은 주요 사용자 터치 포인트 전반에 구현되어 사용자가 다음을 통해 패스키를 사용하여 등록하고 인증할 수 있도록 보장합니다.

- Zoho OneAuth 모바일 앱 (Android 및 iOS)

- Zoho 웹 계정 페이지

이 방법을 통해 관리자가 의무화했는지 또는 사용자가 선택했는지에 관계없이 패스키를 설정하고 사용하는 프로세스를 이미 사용 중인 플랫폼에 액세스하고 통합할 수 있었습니다. 포괄적인 패스키 사용자 환경 가이드를 살펴보면 패스키 인증을 위한 원활한 사용자 흐름을 만드는 방법을 자세히 알아볼 수 있습니다.

개발자 속도 및 통합 효율성에 미치는 영향

인증 관리자는 통합 API로서 이전 로그인 흐름에 비해 개발자 생산성을 개선하는 데도 도움이 되었습니다. 여러 인증 방법과 API를 별도로 처리하는 복잡성을 줄여 통합 속도를 몇 개월에서 몇 주로 단축하고 구현 오류를 줄였습니다. 이를 통해 로그인 프로세스가 전반적으로 간소화되고 전반적인 안정성이 개선되었습니다.

인증 관리자를 사용하여 패스키를 구현함으로써 Zoho는 전반적으로 상당하고 측정 가능한 개선을 이루었습니다.

- 획기적인 속도 개선

- 기존 비밀번호 인증에 비해 2배 빠른 로그인

- 이메일 또는 SMS OTP 인증을 사용하는 사용자 이름 또는 휴대전화 번호에 비해 4배 빠른 로그인

- 사용자 이름, 비밀번호, SMS 또는 OTP 인증기에 비해 6배 빠른 로그인

- 지원 비용 절감

- 비밀번호 관련 지원 요청 감소, 특히 잊어버린 비밀번호에 대한

- 기존 사용자가 패스키로 직접 온보딩할 수 있으므로 SMS 기반 2단계 인증과 관련된 비용 절감

- 강력한 사용자 채택 및 보안 강화:

- 패스키 로그인이 4개월 만에 두 배로 증가 하여 높은 사용자 수용도를 보여줍니다.

- 패스키로 이전하는 사용자는 일반적인 피싱 및 비밀번호 유출 위협으로부터 완전히 보호 됩니다.

- MoM 채택률이 31% 증가함에 따라 더 많은 사용자가 피싱 및 SIM 스와핑과 같은 취약점으로부터 강화된 보안의 이점을 매일 누리고 있습니다.

추천 및 권장사항

Android에서 패스키를 성공적으로 구현하려면 개발자는 다음 권장사항을 고려해야 합니다.

- Android의 인증 관리자 API 활용:

- 인증 관리자는 사용자 인증 정보 검색을 간소화하여 개발자의 노력을 줄이고 통합 인증 환경을 보장합니다.

- 단일 인터페이스에서 비밀번호, 패스키, 통합 로그인 흐름을 처리합니다.

- 다른 FIDO 인증 솔루션에서 이전하는 동안 데이터 인코딩 일관성 보장:

- FIDO 보안 키와 같은 다른 FIDO 인증 솔루션에서 이전하는 동안 모든 입력/출력에 일관된 형식을 처리해야 합니다.

- 오류 처리 및 로깅 최적화:

- 원활한 사용자 환경을 위해 강력한 오류 처리를 구현합니다.

- 현지화된 오류 메시지를 제공하고 자세한 로그를 사용하여 예기치 않은 실패를 디버그하고 해결합니다.

- 사용자에게 패스키 복구 옵션 교육:

- 복구 옵션에 대해 사용자에게 사전에 안내하여 잠금 시나리오를 방지합니다.

- 채택 측정항목 및 사용자 의견 모니터링:

- 사용자 참여도, 패스키 채택률, 로그인 성공률을 추적하여 사용자 환경을 지속적으로 최적화합니다.

- 다양한 인증 흐름에 A/B 테스트를 실행하여 전환율과 재방문율을 개선합니다.

패스키는 Android Credential Manager API와 결합되어 사용자 환경을 간소화하면서 보안을 강화하는 강력한 통합 인증 솔루션을 제공합니다. 패스키는 피싱 위험, 사용자 인증 정보 도용, 무단 액세스를 크게 줄입니다. 개발자는 앱에서 이 환경을 사용해 보고 사용자에게 가장 안전한 인증을 제공하는 것이 좋습니다.

패스키 및 인증 관리자 시작하기

공개 샘플 코드를 사용하여 Android에서 패스키와 인증 관리자를 직접 사용해 보세요.

궁금한 점이나 문제가 있으면 Android 사용자 인증 정보 문제 추적기를 통해 Google에 공유해 주세요.

계속 읽기

-

2025년 11월 18일2025년 11월 18일

우수사례

Uber는 Android 사용자 인증 정보 복원 API를 활용하여 새 기기 로그인을 간소화하고 연간 400만 건의 수동 로그인을 줄이며 사용자 재방문율을 높였습니다.

Niharika Arora, Tracy Agyemang • 5분 읽기

-

우수사례

속보와 엔터테인먼트에서 스포츠와 정치에 이르기까지 X는 전 세계 약 5억 명의 사용자가 모든 실시간 해설과 함께 전체 스토리를 파악할 수 있도록 지원하는 소셜 미디어 앱입니다.

Niharika Arora, Tracy Agyemang • 3분 읽기

-

2026년 5월 15일2026년 5월 15일

우수사례

FotMob은 최근 5년 동안 설치된 잠재고객 중 Wear OS에서 일일 평균의 2~3배에 달하는 가장 큰 일일 증가율을 기록했습니다. 비결은 무엇일까요? 사용자가 휴대전화에서 직접 Wear OS 앱을 검색할 수 있도록 지원하는 간단한 교차 기기 설치 흐름입니다.

Garan Jenkin • 3분 읽기

소식 받아보기

Android 개발 관련 최신 정보를 이메일로 받아 보세요. 매주